Avec l'augmentation quotidienne du nombre de réseaux, Active Directory est sûr d'être peuplé d'utilisateurs et de plus de ressources réseau. Dans un réseau, il y a des tonnes d'utilisateurs qui accèdent et utilisent constamment les ressources du réseau selon leurs autorisations qui ont été déterminées par les administrateurs informatiques. La gestion des droits d'accès des différents groupes d'utilisateurs dans un réseau est très importante car elle vous permet d'éviter toute fuite de sécurité.

À mesure que les données deviennent de plus en plus précieuses, les administrateurs réseau doivent s'assurer que les mesures requises ont été prises pour garantir la sécurité de vos données à tout moment. L'une des façons dont les données peuvent souvent être volées consiste à utiliser des comptes inactifs qui restent inactifs dans Active Directory. L’une des pires choses à ce sujet est qu’elle n’est généralement pas détectée et que vous ne savez donc pas comment les données ont été rendues publiques. C'est pourquoi, avoir un logiciel de gestion des accès en place est très important qui offre des fonctionnalités comme celles-ci afin que vous puissiez toujours supprimer les comptes qui sont restés inactifs pendant un certain temps et ne sont plus nécessaires.

Gestionnaire de droits d'accès Solarwinds

Si vous négligez cela et suivez la gestion normale, votre structure Active Directory sera en désordre, ce qui affectera les performances du réseau. Malheureusement, la plupart des organisations n'envisagent pas d'utiliser un gestionnaire de droits d'accès, même si cela aide à bien des égards. De l'identification des comptes inactifs à l'amélioration de la sécurité globale du réseau, ARM présente de nombreux avantages. Dans ce guide, nous vous guiderons tout au long du processus de recherche des comptes d'utilisateurs inactifs et expirant qui existent dans votre Active Directory.

Téléchargement du gestionnaire de droits d'accès Solarwinds

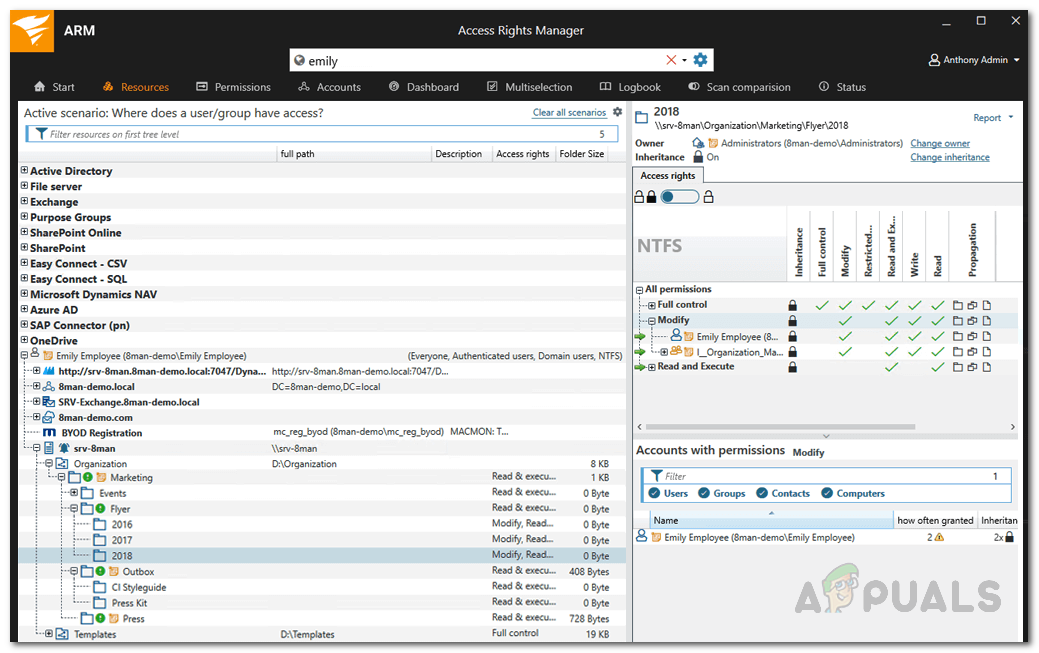

Avoir une directive claire sur qui peut accéder et voir quelles ressources dans un réseau est vraiment bénéfique. C'est l'une des importances d'un gestionnaire de droits d'accès. Il existe, sans aucun doute, de nombreux fournisseurs qui proposent des logiciels de gestion des droits d'accès, cependant, celui qui se démarque le plus est le Solarwinds Access Rights Manager.

Gestionnaire de droits d'accès Solarwinds ( télécharger ici ) est de loin un favori de l'industrie lorsqu'il s'agit de gérer les droits d'accès des différents comptes d'utilisateurs et groupes que vous avez dans votre Active Directory. Non seulement limité à AD, vous pouvez également gérer OneDrive et de nombreux autres serveurs de fichiers à l'aide d'Access Right Manager. L'outil assure également le suivi et la gestion de votre serveur de fichiers afin que vous soyez averti chaque fois qu'il y a un accès non autorisé aux serveurs de fichiers. Avec une interface utilisateur simple et instinctive, chaque nouvel administrateur informatique se sent chez lui et peut facilement commencer à utiliser le logiciel au maximum.

Nous utiliserons le Solarwinds Access Rights Manager dans ce guide, alors assurez-vous de télécharger et d'installer le logiciel sur votre système. Vous pouvez profiter de la période d'essai si vous souhaitez évaluer le produit par vous-même. Pendant l'installation, si vous souhaitez utiliser un serveur SQL existant, assurez-vous de sélectionner Installation avancée au lieu de l'option d'installation express par défaut. Une fois que vous avez installé l'outil, vous devrez le configurer que nous allons montrer ci-dessous.

Configuration du gestionnaire de droits d'accès

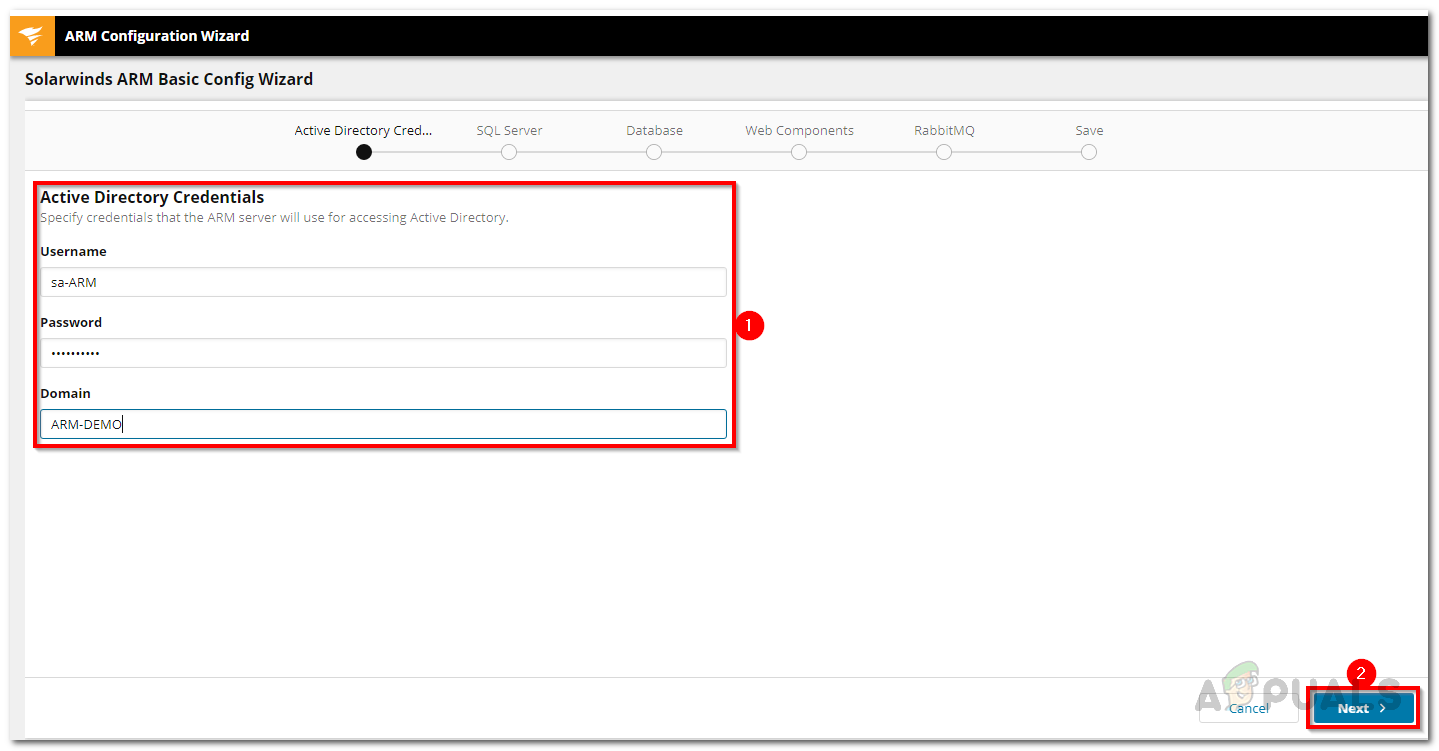

Après avoir installé l'outil Access Rights Manager sur votre système, vous devrez le configurer pour la première fois que vous l'exécuterez. Lors de la configuration, vous devrez fournir des détails sur Active Directory, fournir une base de données existante ou en créer une nouvelle avec d'autres détails. En dehors de cela, après l'assistant de configuration, vous devrez passer par l'assistant d'analyse dans lequel l'outil analyse votre Active Directory afin qu'il ait tous les détails lorsque vous essayez de l'utiliser.

Lorsque vous exécutez ARM pour la première fois, vous serez automatiquement redirigé vers l'assistant de configuration où vous devrez vous connecter. Ici, fournissez les détails du compte utilisateur qui a été utilisé pour installer l'outil de connexion. Après cela, l'assistant de configuration commence à travers lequel vous serez guidé. Suivez simplement les instructions ci-dessous.

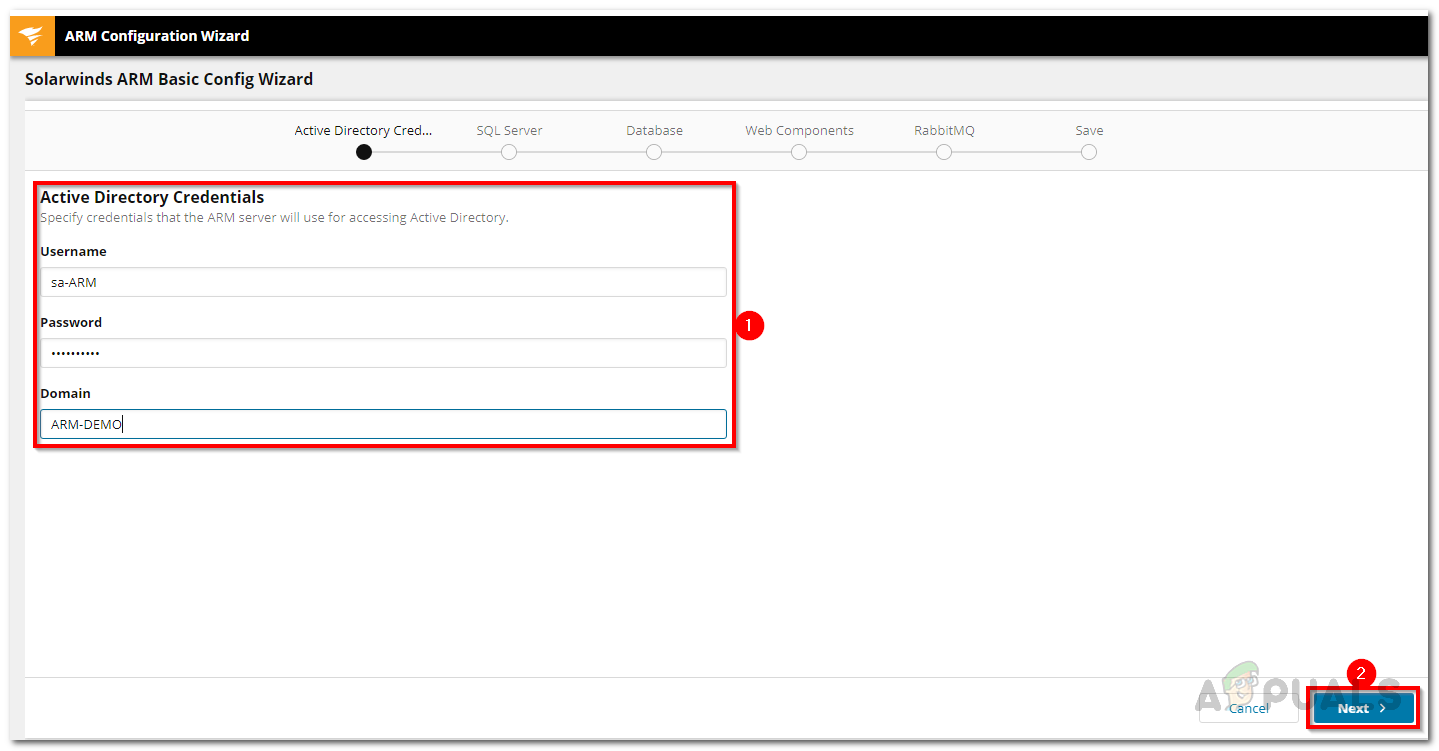

- Tout d'abord, sur le Active Directory onglet, fournissez les informations d'identification AD qui seront utilisées par le serveur ARM pour accéder à Active Directory.

Informations d'identification Active Directory

- Après cela, fournissez le Serveur SQL détails ainsi que la sélection d'une méthode d'authentification, puis cliquez sur Prochain.

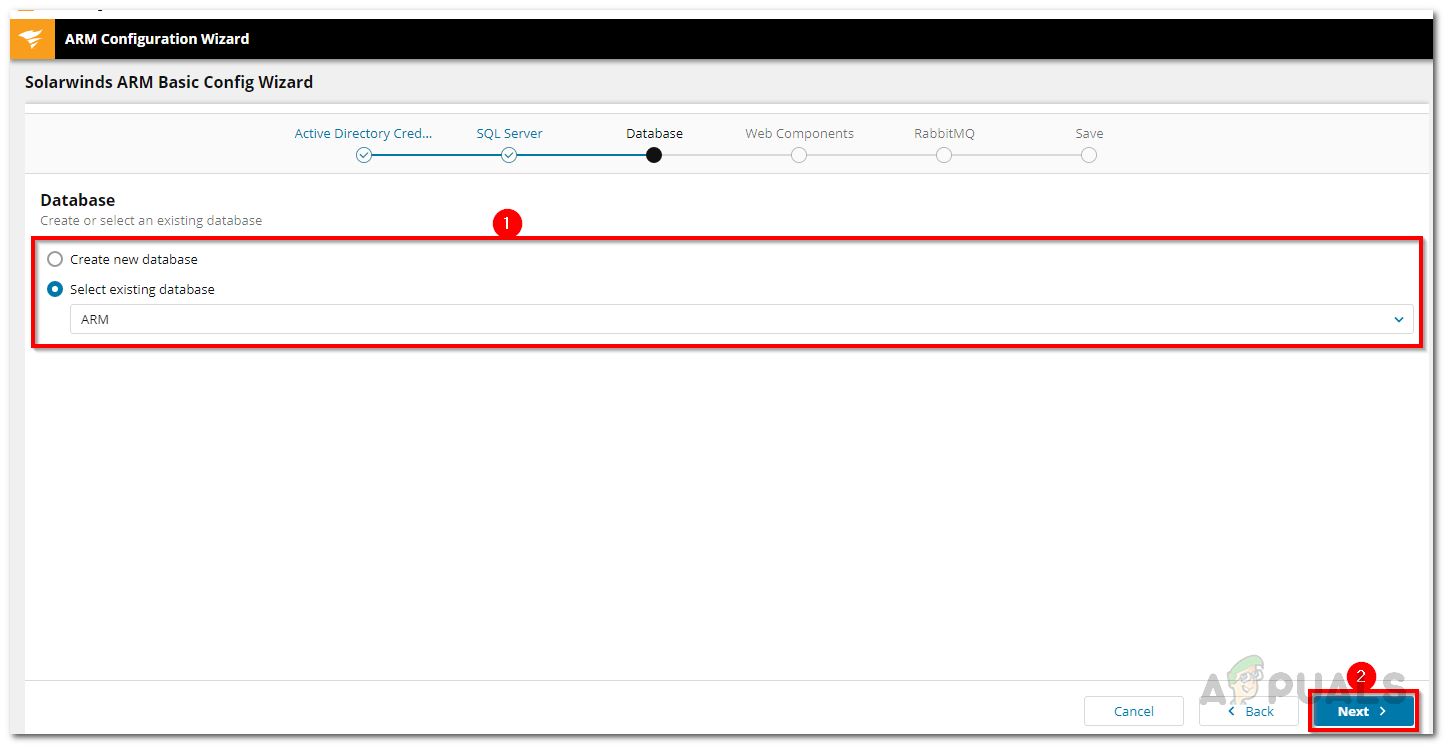

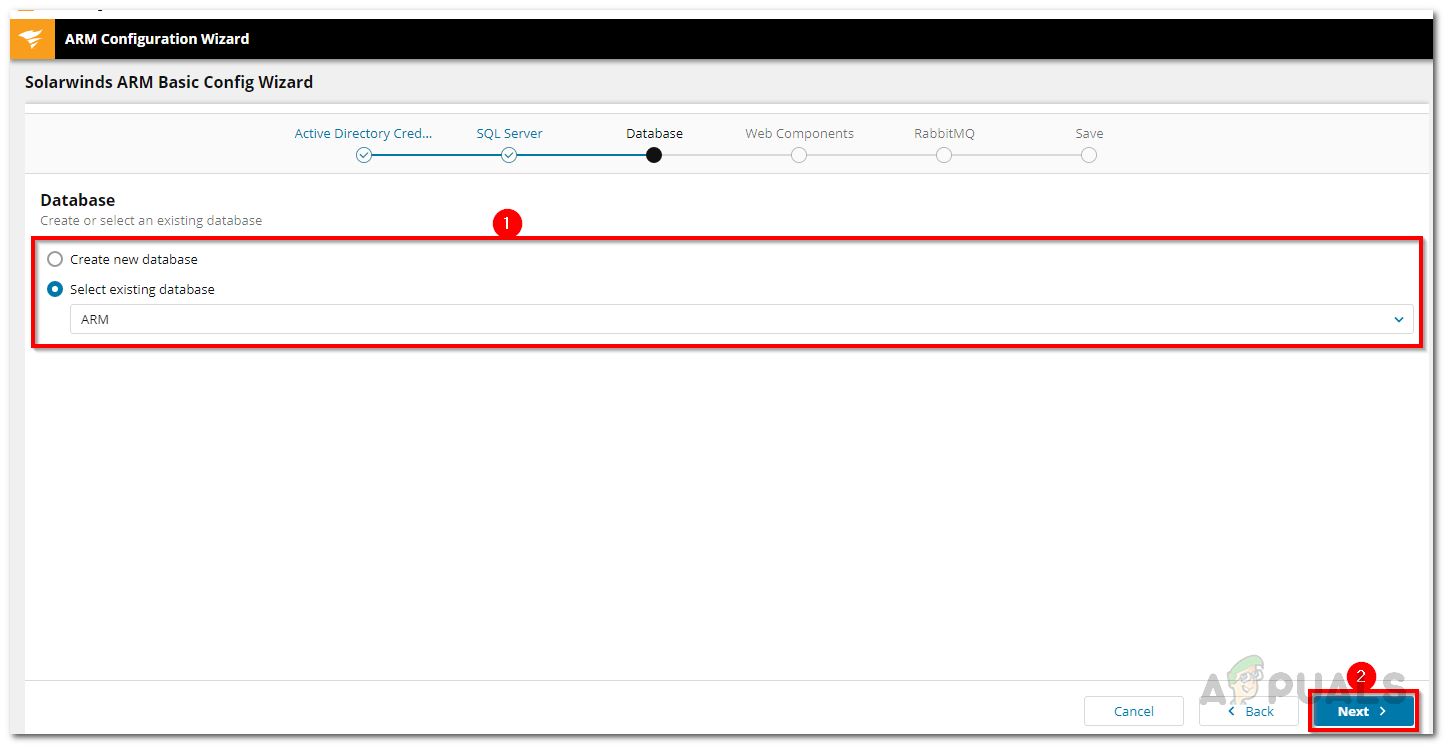

- Sur le base de données onglet, choisissez si vous souhaitez créer une nouvelle base de données ou en sélectionner une existante.

Base de données ARM

- Sur le Composants Web page, vous pouvez changer la console Web du serveur ARM où il sera accessible. Il est recommandé que les composants soient exécutés sur le serveur lui-même.

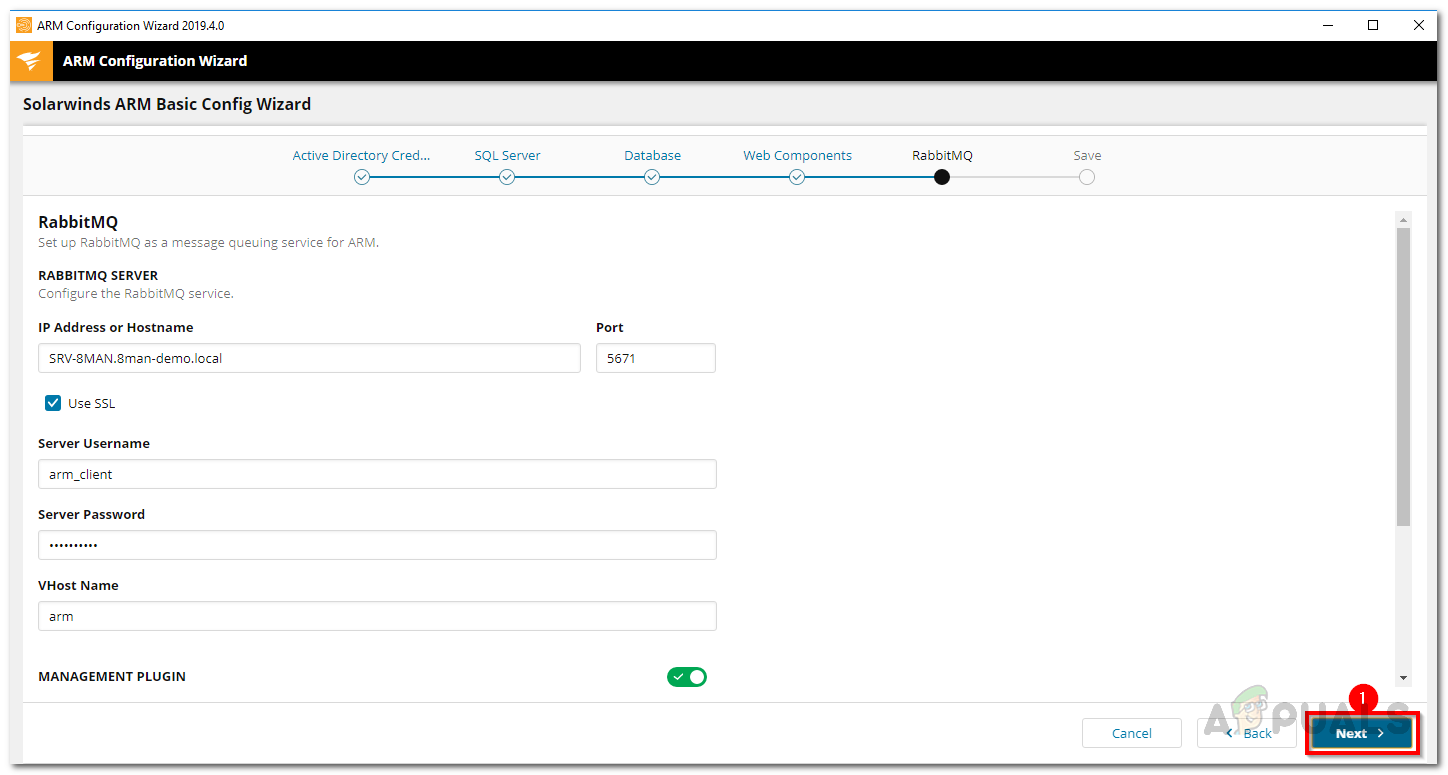

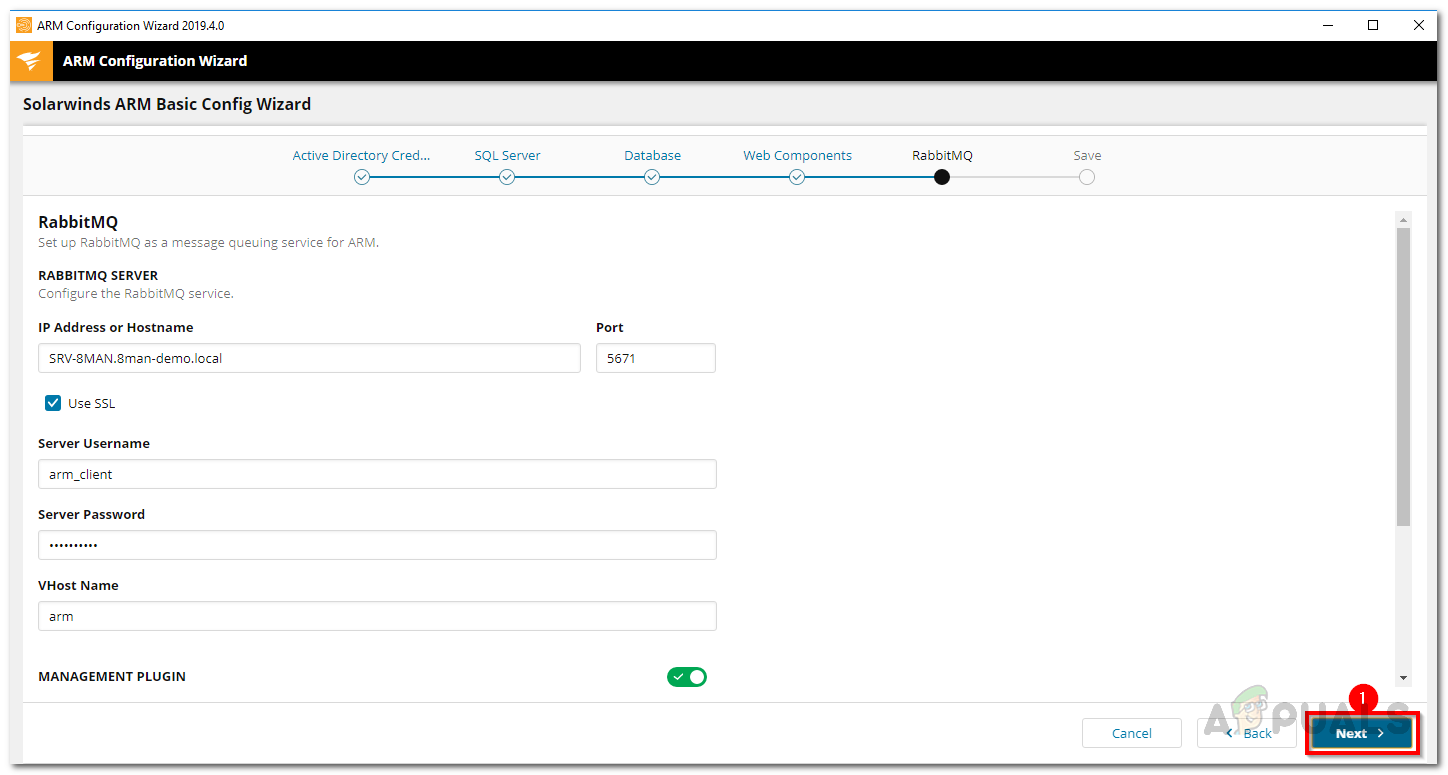

- Vous pouvez changer le RabbitMQ paramètres si vous le souhaitez, mais il est recommandé d'utiliser les valeurs par défaut.

Paramètres RabbitMQ

- Un aperçu des paramètres s'affiche. Parcourez les paramètres puis cliquez sur le sauver bouton.

- Le service sera redémarré et vous verrez un Serveur non connecté message. C'est bien et normal alors ne vous inquiétez pas.

- Après cela, l'assistant d'analyse doit être lancé.

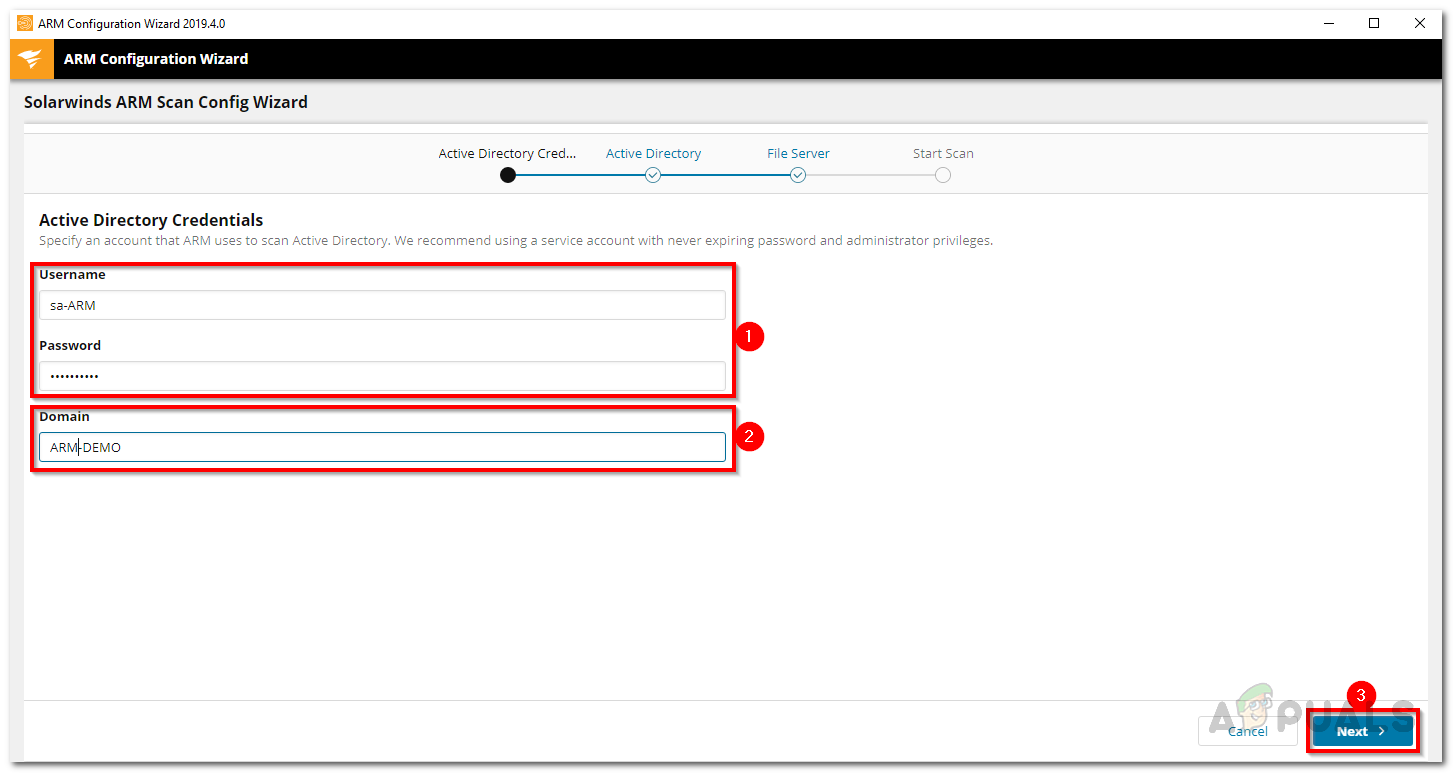

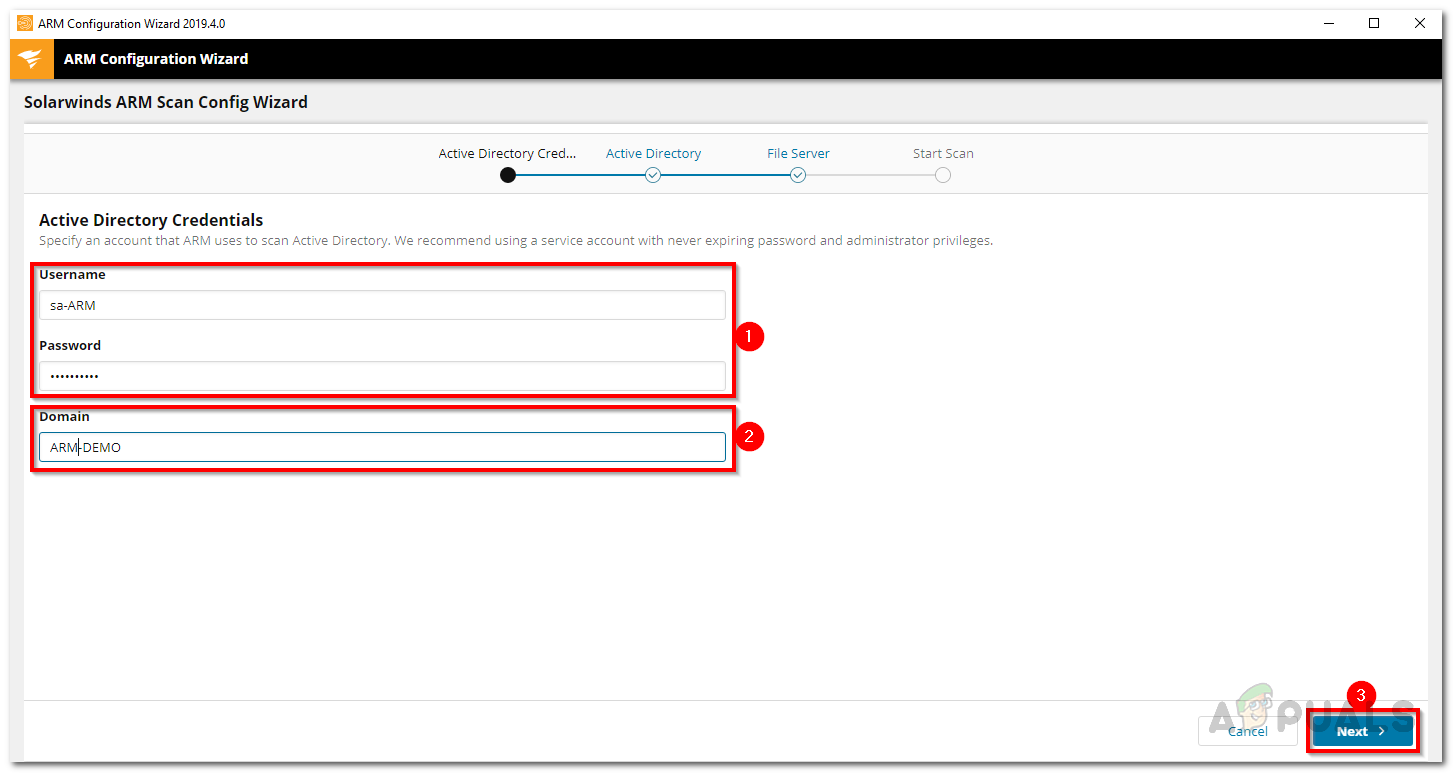

- Fournir le Active Directory les informations d'identification qui seront utilisées pour le scanner et tout serveur de fichiers.

Informations d'identification de l'analyse Active Directory

- Assurez-vous également de sélectionner le domaine d'où provient le compte.

- Ensuite, sur l'onglet, sélectionnez l'onglet à analyser puis cliquez sur Prochain.

- Vous pouvez également sélectionner un serveur de fichiers à analyser sur le Serveur de fichiers languette. N'en sélectionnez aucun si vous ne souhaitez pas le faire.

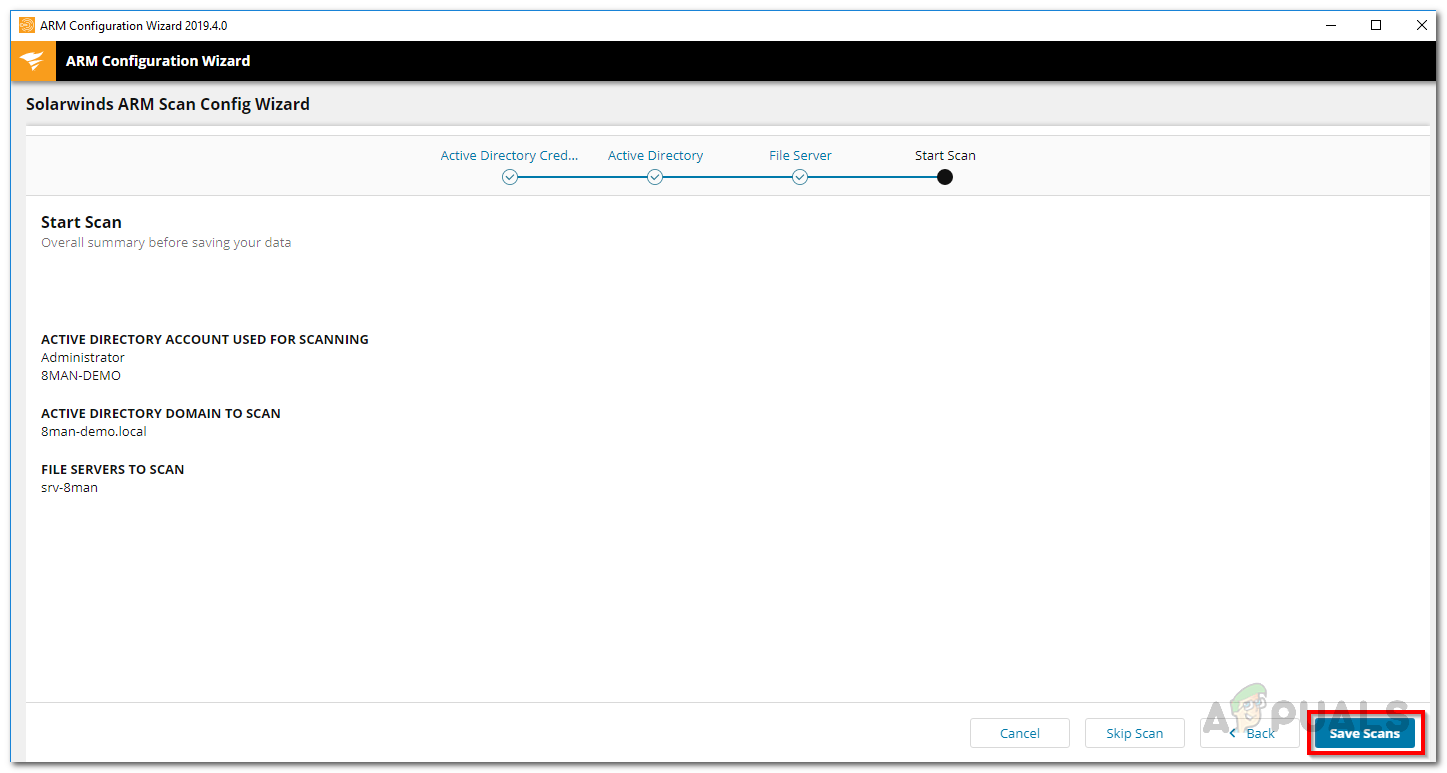

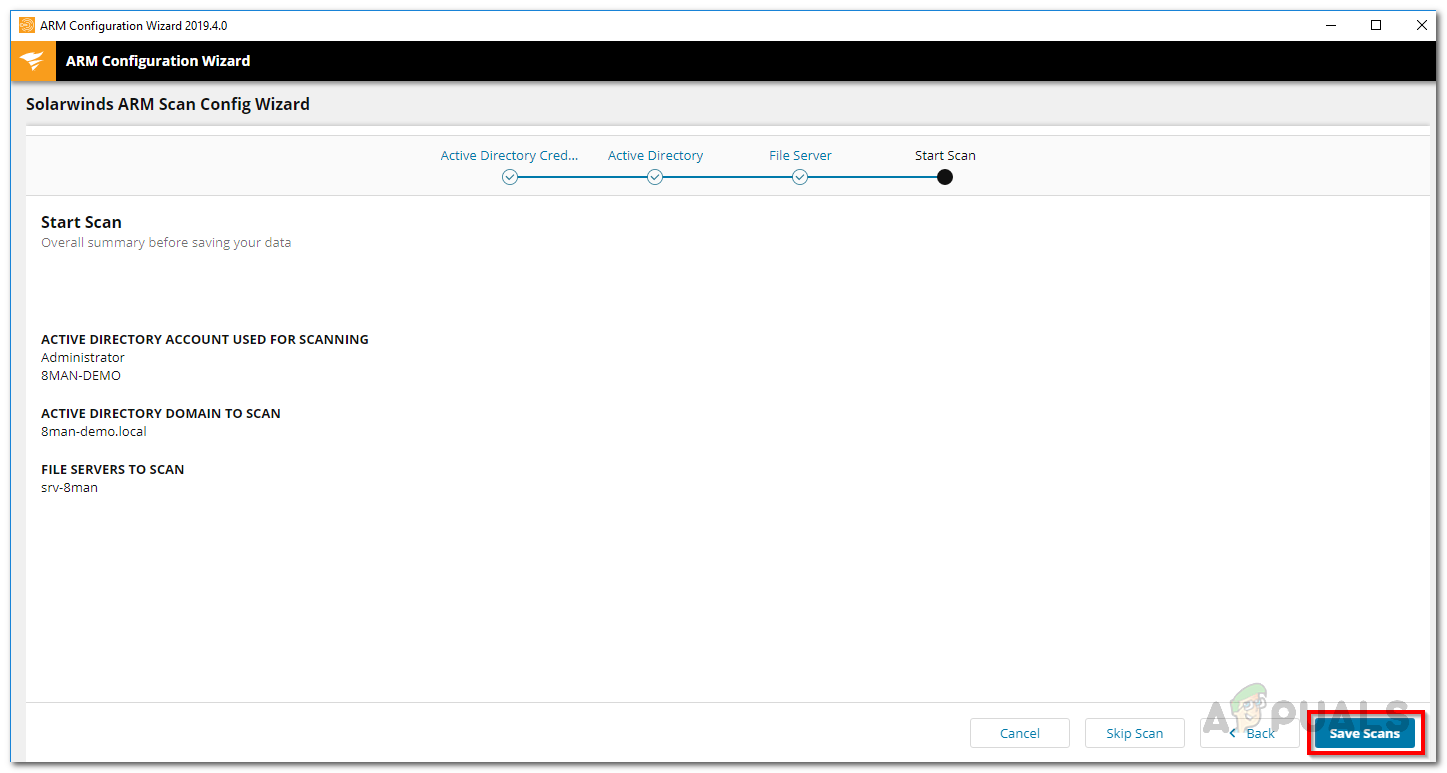

- Enfin, parcourez les paramètres de numérisation, puis cliquez sur le bouton Enregistrer l'analyse bouton pour lancer l'analyse.

Paramètres de numérisation

Localisation des comptes inactifs dans Active Directory

Une fois que le serveur ARM a démarré et que vous avez terminé avec l'assistant de configuration, vous êtes prêt à utiliser l'outil Access Rights Manager. Désormais, nous pouvons utiliser l'outil pour rechercher les comptes inactifs. Ces comptes sont souvent la cause de fuites de sécurité et de nombreuses autres anomalies, il est donc important que vous en soyez conscient et que vous puissiez en supprimer s'ils ne sont plus nécessaires. Cela peut être fait très facilement grâce à ARM. Cette méthode est définie par le client Web, assurez-vous donc que vous utilisez le client Web. Si vous ne savez pas comment accéder au client Web, ouvrez simplement l'assistant de configuration en le recherchant, puis accédez au serveur. Il vous montrera l'URL et d'autres éléments connexes. Voici comment trouver des comptes inactifs:

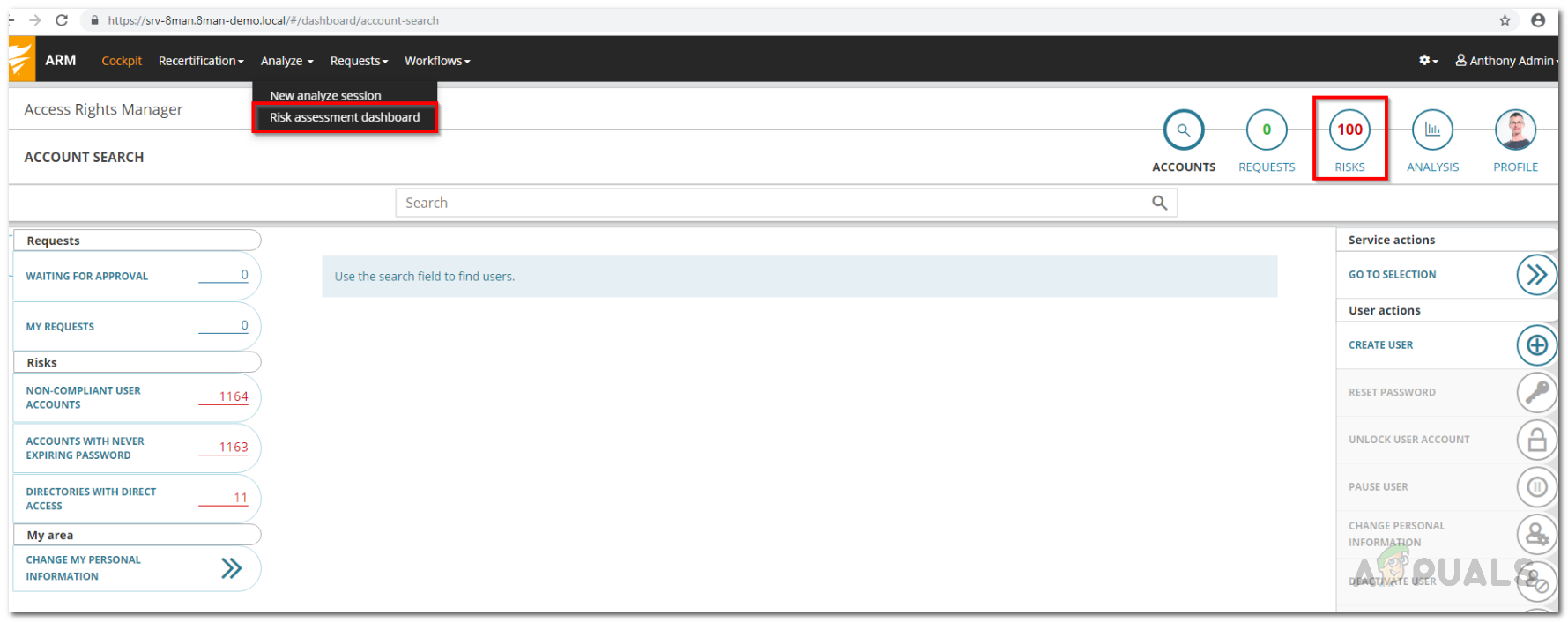

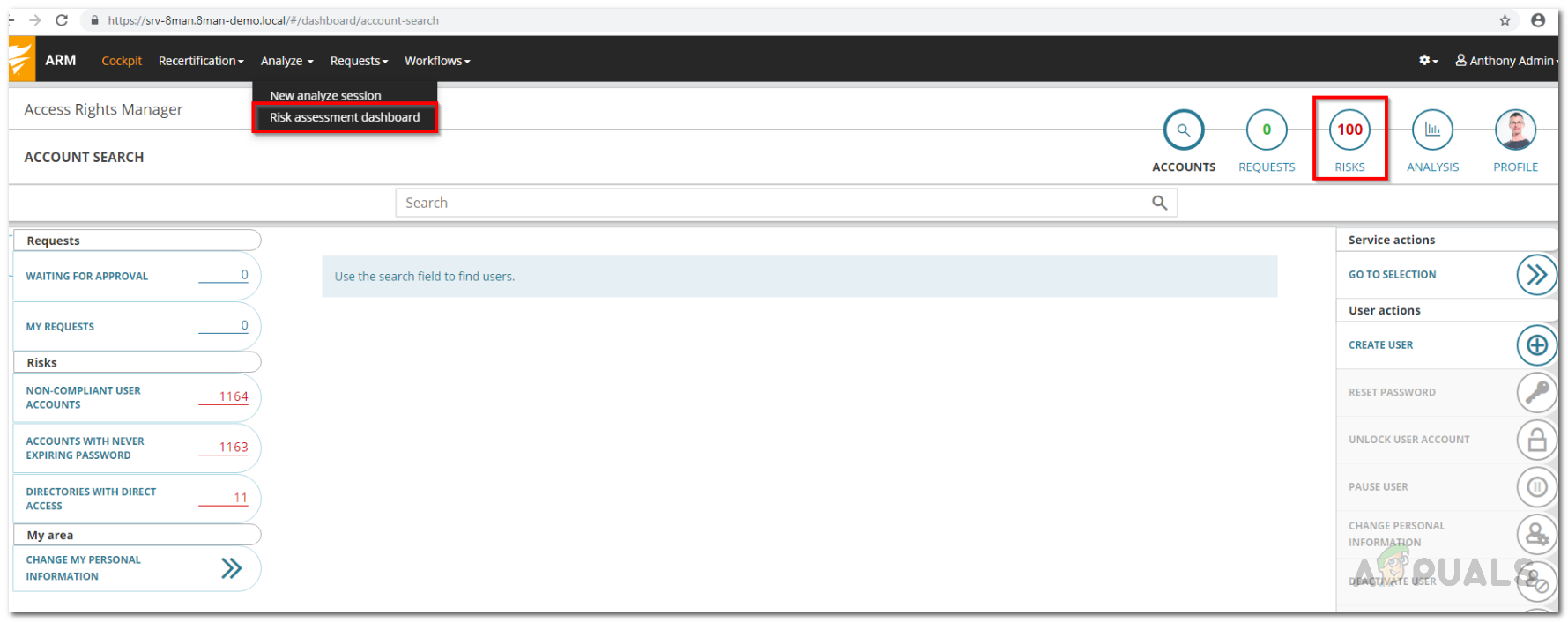

- Tout d'abord, allez à Analyser puis cliquez sur Tableau de bord d'évaluation des risques.

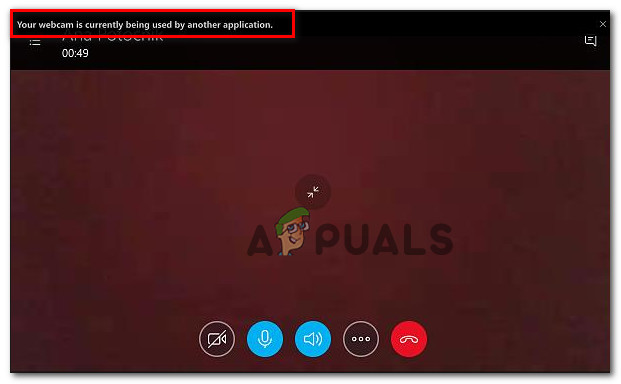

Client Web ARM

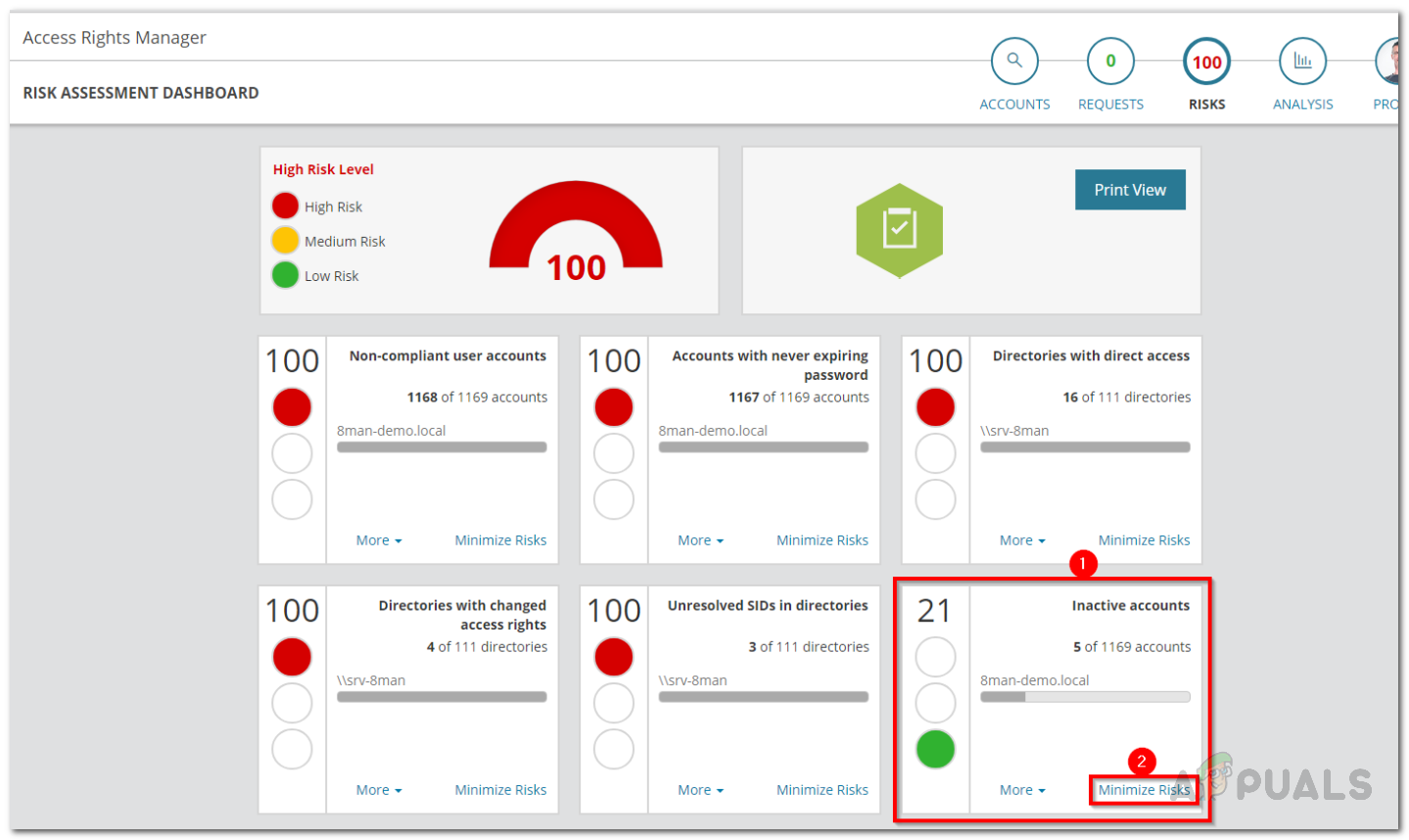

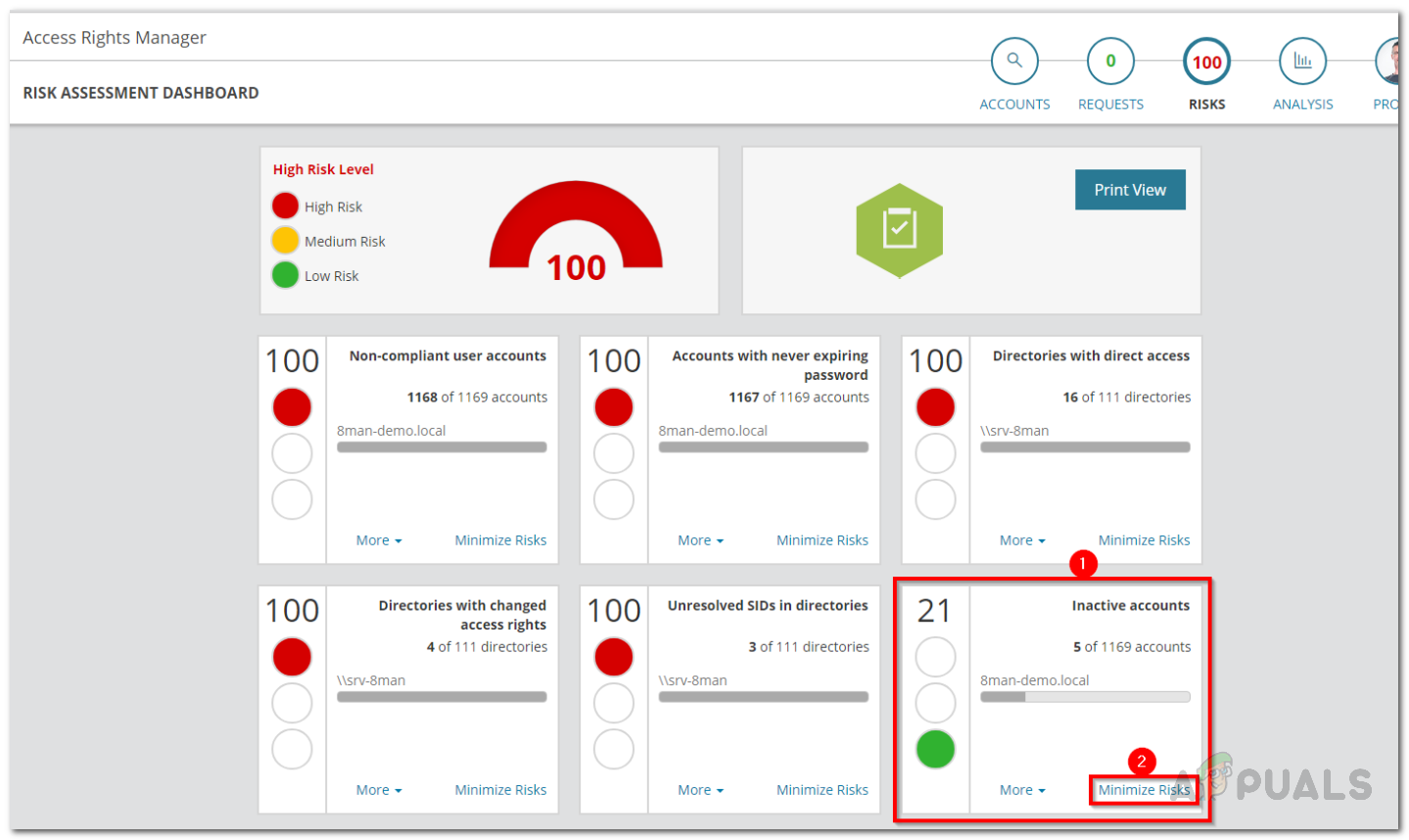

- Vous verrez des informations sur le risque dû aux comptes inactifs. Clique sur le Minimiser les risques bouton.

Tableau de bord d'évaluation des risques

- Ici, Access Rights Manager répertorie tous les comptes inactifs.

- Vous pouvez utiliser les différentes options de tri, de filtrage ou de regroupement pour parcourir les données.

- En dehors de cela, vous pouvez également exportation les résultats dans une feuille Excel ou créer un rapport dans PDF de CSV format.

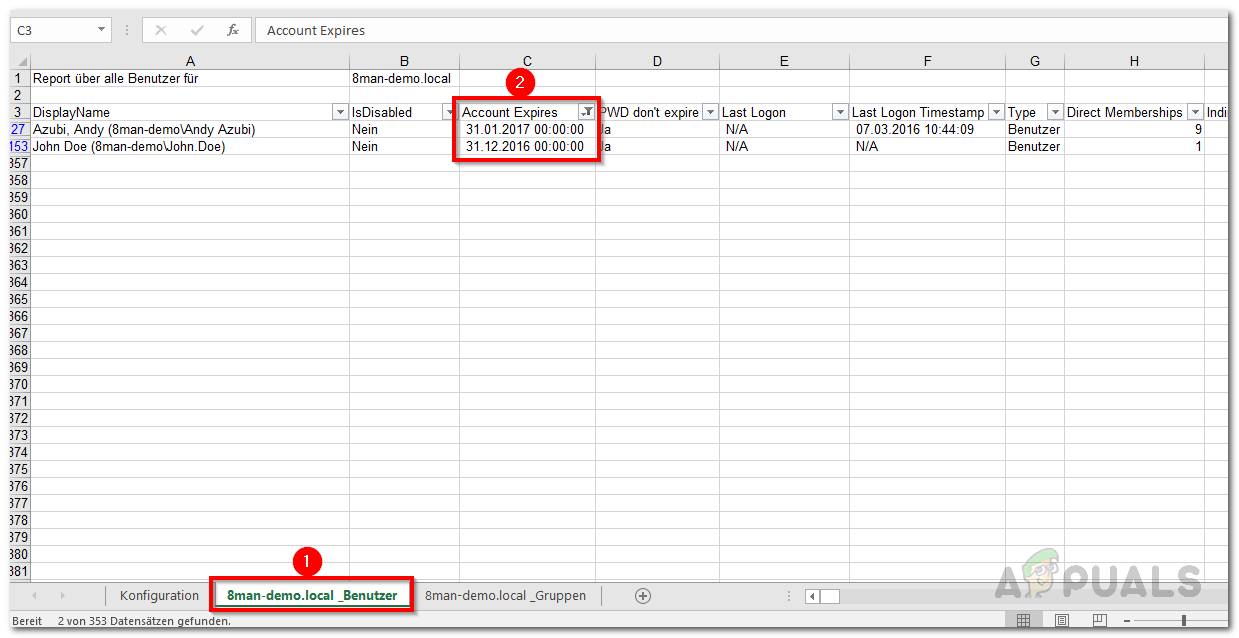

Localisation des comptes d'utilisateurs expirant dans Active Directory

Avec l'aide d'Access Rights Manager, vous pouvez garder un œil sur les comptes qui vont bientôt expirer. Ce sont généralement les comptes donnés à des employés externes ou, dans certains cas, à des stagiaires. Pour cela, vous n'avez pas besoin du client Web et vous pouvez le faire sur la version de bureau du produit. Voici comment localiser les comptes expirant:

- Tout d'abord, allez à la Tableau de bord page.

- Puis, sous Rapports sur le côté gauche, cliquez sur Utilisateurs et groupes.

- Sélectionnez la plage à inclure dans le rapport en cliquant dessus et en la faisant glisser.

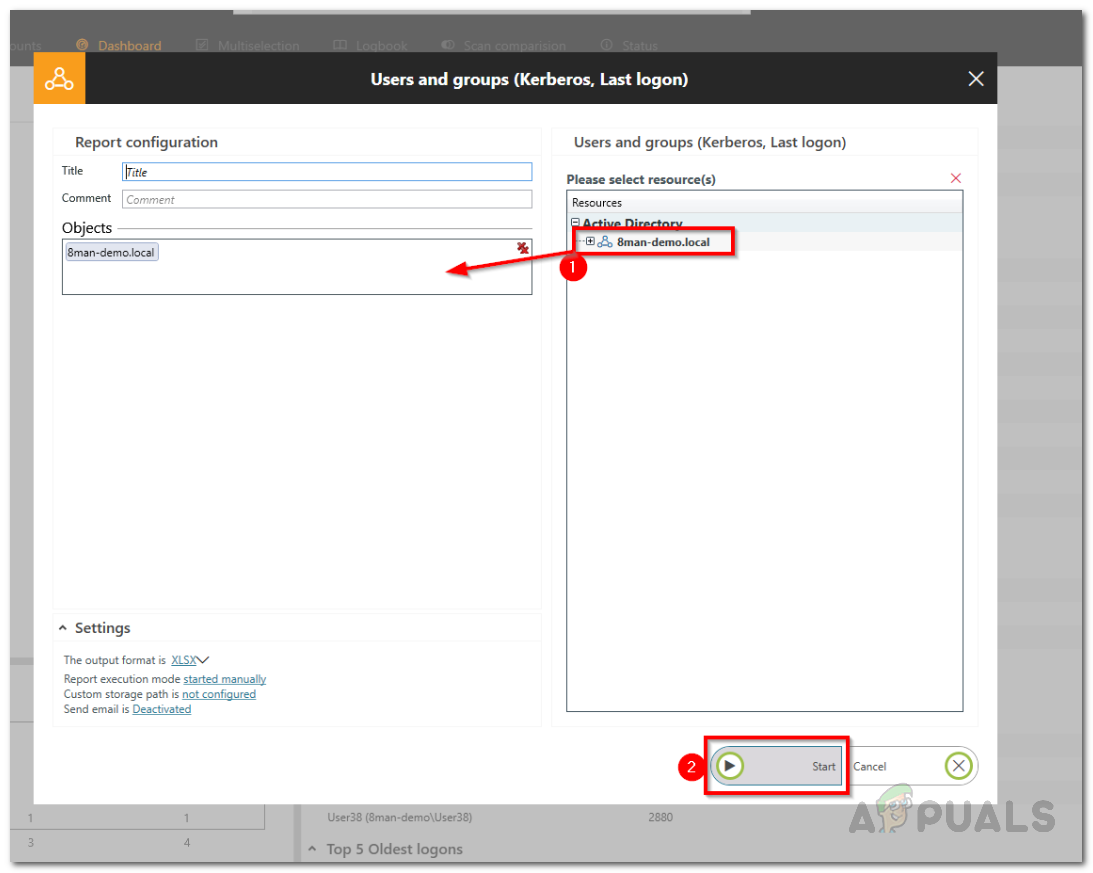

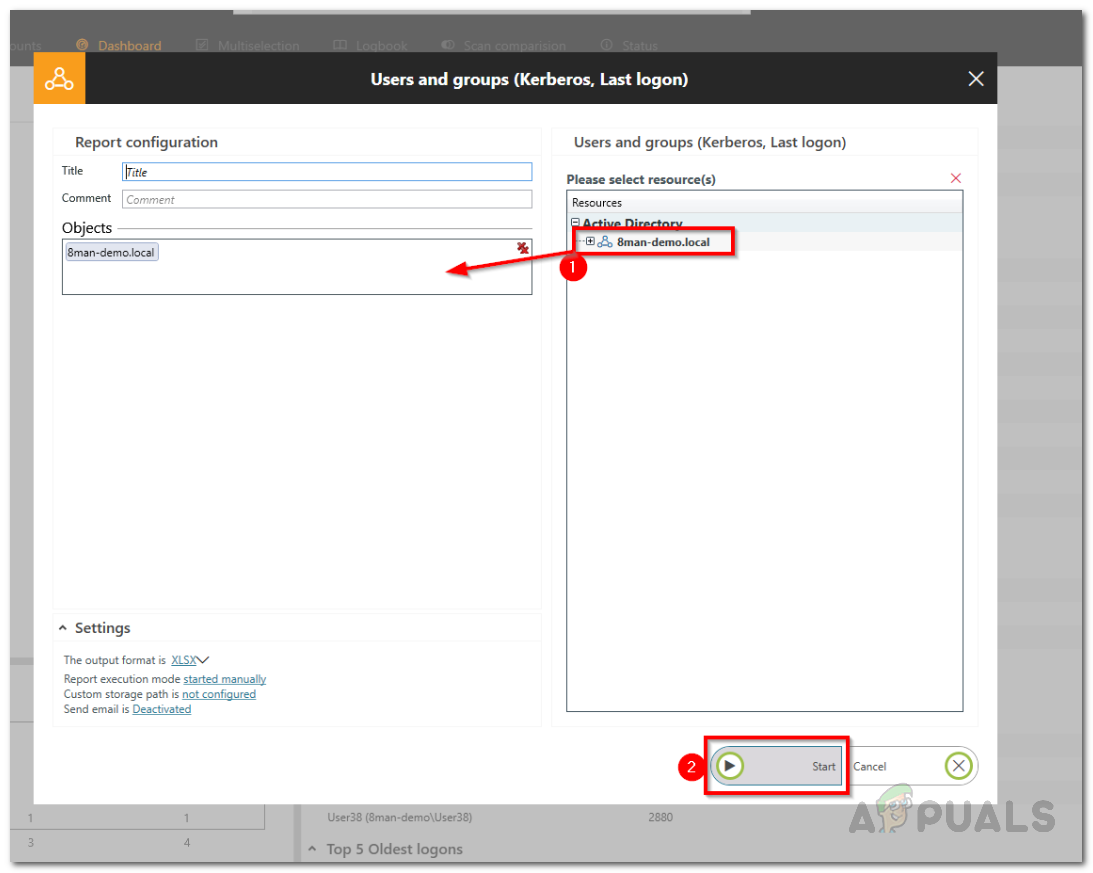

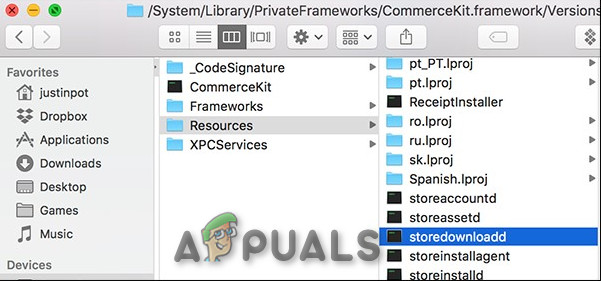

Création d'un rapport sur les utilisateurs et les groupes

- Une fois que vous êtes prêt, cliquez sur le Début bouton pour exécuter le rapport.

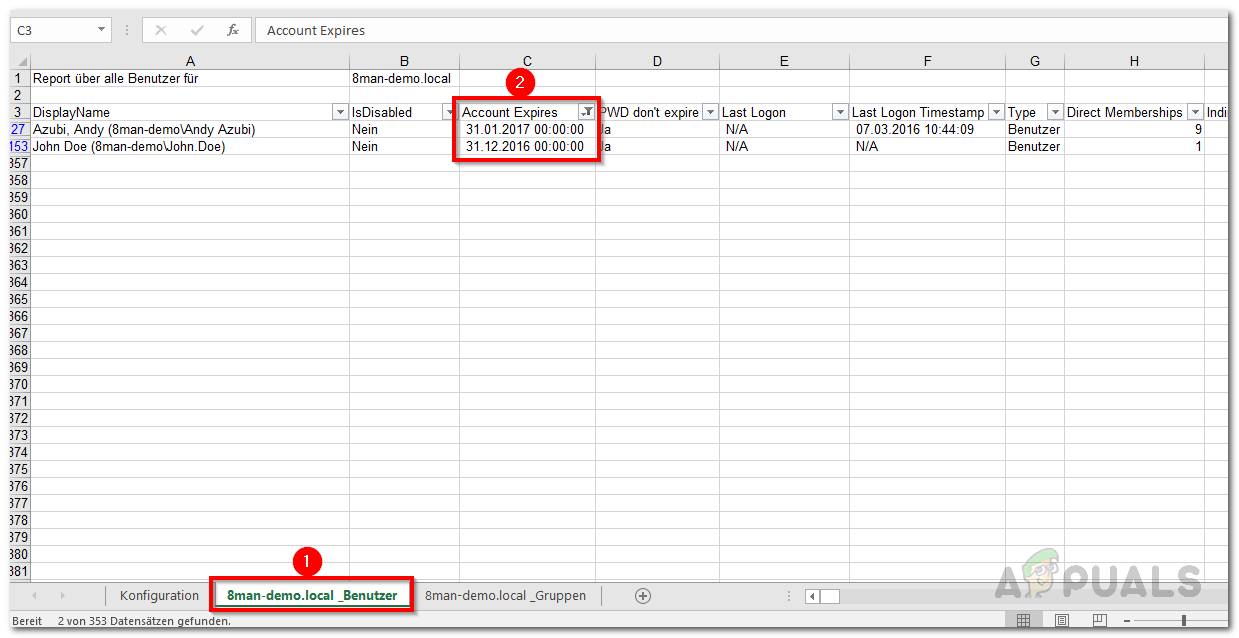

- Une fois le rapport terminé, ouvrez-le dans votre application de feuille de calcul.

- Aller au Utilisateur onglet et là, vous pourrez voir les comptes qui expirent bientôt.

Comptes expirant

![[FIX] Erreur d'installation de Google Earth PRO 1603](https://jf-balio.pt/img/how-tos/38/google-earth-pro-installation-error-1603.jpg)