Centrale nucléaire de Kudankulam

Une centrale nucléaire relativement grande, actuellement en plein fonctionnement, aurait été attaquée par des groupes menaçants persistants à travers malware sophistiqué . Les cybercriminels auraient obtenu le contrôle administratif d'un réseau important, mais n'auraient peut-être pas été en mesure d'atteindre ou de percer le réseau central ou interne qui se connecte directement à la centrale nucléaire. La centrale nucléaire de Kundankulam (KKNPP) au Tamil Nadu, en Inde, est désormais pleinement opérationnelle, mais la menace pourrait ne pas être complètement éradiquée, affirment les experts.

Selon un plateforme de nouvelles en ligne , le «réseau externe» de la centrale nucléaire de Kundankulam (KKNPP) au Tamil Nadu aurait été compromis au début du mois dernier. Les autorités de cybersécurité en charge de la sauvegarde des réseaux sensibles et vulnérables ont insisté pour que la centrale nucléaire soit sûre et protégée. Cependant, l'expert indépendant en cybersécurité qui a été informé pour la première fois de la cyberattaque, affirme que l'attaque était plutôt grave, et les autorités auraient confirmé la présence d'un accès non autorisé au niveau du système.

Je viens d'assister à un casus belli dans le cyberespace indien et ça craint à tous les niveaux.

- Pukhraj Singh (@RungRage) 7 septembre 2019

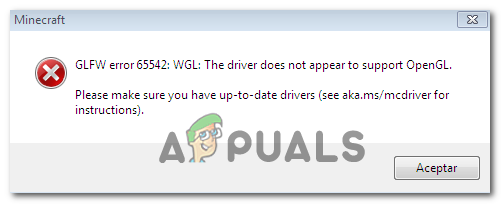

Dtrack Malware aurait infecté un «réseau externe» sur une centrale nucléaire indienne

Pukhraj Singh, un expert en cybersécurité, affirme que la violation réussie de la sécurité du réseau d'une centrale nucléaire est un «casus belli» ou un acte de guerre. Il affirme que l'attaque a très probablement été menée via le malware Dtrack. De plus, la violation aurait donné un accès au niveau du contrôleur de domaine au KKNPP au Tamil Nadu. Il affirme en outre que «des cibles extrêmement critiques ont été atteintes», mais n’a donné aucun détail. Singh affirme également que dans une série de courriels, le problème a été reconnu par le coordinateur national de la cybersécurité, le lieutenant-général (Dr) Rajesh Pant.

En voyant le communiqué de presse de KKNPP, j'aimerais ajouter que j'ai informé le Lt Gen Rajesh Pant (coordonnateur national de la cybersécurité) le 4 septembre. Des courriels de suivi ont été échangés, reconnaissant le problème. Je ne solliciterais aucune autre enquête sur la question, demandant la confidentialité. https://t.co/SMdABbJcvQ

- Pukhraj Singh (@RungRage) 29 octobre 2019

L'attaque aurait impliqué la paralysie ou la compromission d'un contrôleur de domaine. L'appareil est essentiellement une passerelle qui vérifie l'authenticité des appareils qui tentent d'accéder au réseau. Inutile d'ajouter que si le contrôleur de domaine est compromis, il peut facilement être manipulé pour approuver ou ignorer les appareils détenus et exploités par des agents non autorisés. L'attaque aurait été menée à l'aide d'un malware Dtrack, qui appartient à un groupe de cybercriminalité persistant et mondial appelé «Lazarus». La création du groupe est un ensemble d’outils qui tentent collectivement de contourner la sécurité et d’obtenir un contrôle administratif non autorisé des appareils infectés avec succès. Selon l'expert en cybersécurité, le «réseau externe» de KKNPP a été infecté par Dtrack.

La centrale nucléaire indienne et les autres infrastructures sensibles sont-elles vulnérables aux cyberattaques?

Il est important de noter que chaque centrale nucléaire, et même toute autre infrastructure essentielle pour le pays, exploite généralement deux réseaux distincts. Le réseau interne ou central, également appelé «réseau opérationnel», est toujours «à vide». En termes simples, le réseau est complètement indépendant et n'est connecté à aucun périphérique externe. Les serveurs, l'alimentation et les autres systèmes de support sont également coupés du monde extérieur.

Le réseau externe, cependant, est connecté à Internet et tout appareil qui y est exposé reste toujours vulnérable aux cyberattaques. Il y a eu de nombreux cas dans lesquels des attaquants ont couru algorithmes automatisés sophistiqués que continuellement explorer le cyberespace à la recherche de vulnérabilités . De plus, cybercriminels parrainés par l'État ont été connus pour déployer des attaques ciblées sur des cibles sensibles et vulnérables tels que les systèmes d'enrichissement et de raffinage nucléaires, les centrales électriques, les barrages hydroélectriques, etc.

Bien que les réseaux externes et internes soient deux entités différentes, une faille de sécurité dans l'un ou l'autre peut être davantage exploitée par l'exploration de données et ingénierie sociale . Le malware Dtrack peut extraire des données sur le réseau externe, y compris des frappes au clavier et des fichiers téléchargés et téléchargés. Les informations collectées via de tels processus pourraient révéler des adresses e-mail et des mots de passe sécurisés, des informations de connexion et d'autres informations sensibles susceptibles d'être exploitées.

Mots clés La cyber-sécurité Inde

![Le menu Démarrer de Windows 10 ne fonctionne pas [Réparer]](https://jf-balio.pt/img/how-tos/39/windows-10-start-menu-not-working.jpg)