Détails et correctifs concernant les nouvelles vulnérabilités du processeur

2 minutes de lecture

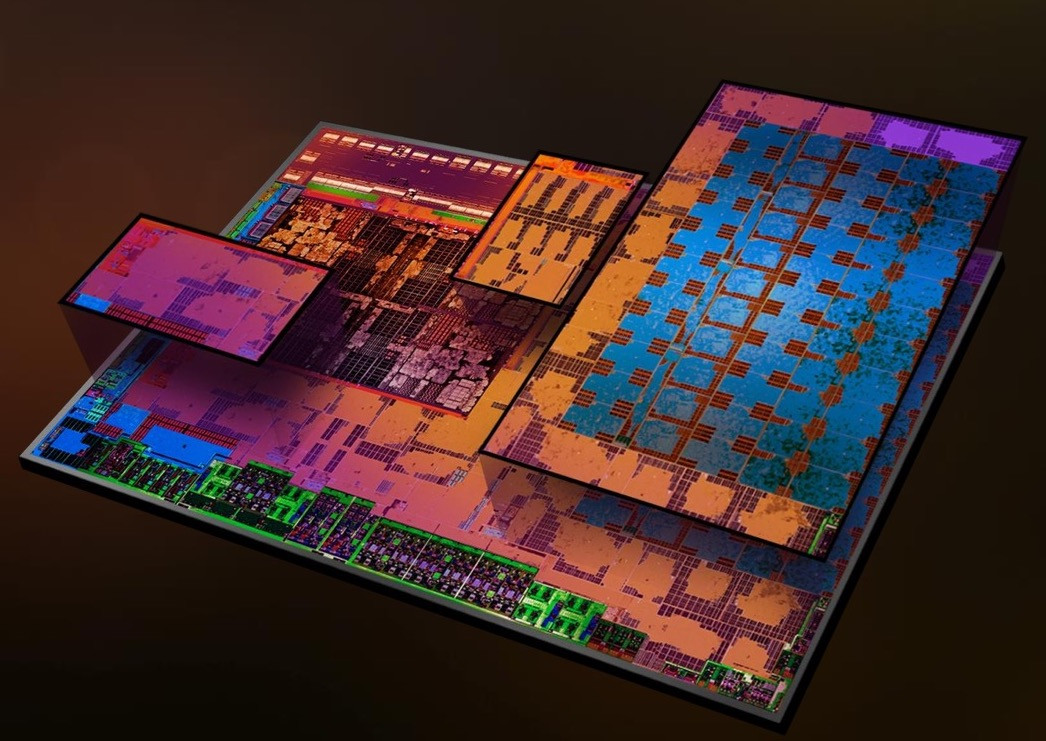

Spectre et Meltdown ont été les premiers et chaque semaine, ils reçoivent des confirmations de nouvelles vulnérabilités. Les dernières ont été confirmées par Google et Microsoft, Spectre Variant 4 et Meltdown Variant 3a. Spectre Variant 4 est également appelé le contournement de magasin spéculatif. Cet exploit permet au pirate d'accéder aux informations en utilisant le mécanisme d'exécution spéculative d'un CPU.

Les informations concernant Meltdown Variant 3a proviennent de Google Project Zero et de Microsoft Security Response Center. Les cœurs ARM Cortex-A15, -A57 et -A72 ont été affectés par ce problème. En parlant de Spectre Variant 4, il existe un large éventail de processeurs qui ont été affectés. Selon le document publié par Intel:

CVE-2018-3639 - Contournement de magasin spéculatif (SSB) - également connu sous le nom de variante 4

Les systèmes avec des microprocesseurs utilisant une exécution spéculative et une exécution spéculative de lectures de mémoire avant que les adresses de toutes les écritures de mémoire antérieures ne soient connues peuvent permettre la divulgation non autorisée d'informations à un attaquant avec un accès utilisateur local via une analyse de canal latéral.

Selon Intel, Spectre Variant 4 est un risque de sécurité modéré car de nombreux exploits qu'il utilise ont déjà été traités. Intel a en outre déclaré ce qui suit:

Cette atténuation sera désactivée par défaut, offrant aux clients le choix de l'activer ou non. Nous prévoyons que la plupart des partenaires logiciels de l'industrie utiliseront également l'option de désactivation par défaut. Dans cette configuration, nous n'avons observé aucun impact sur les performances. Si cette option est activée, nous avons observé un impact sur les performances d'environ 2 à 8% sur la base des scores globaux pour des benchmarks tels que SYSmark (R) 2014 SE et le taux entier SPEC sur les systèmes de test client1 et serveur2.

Spectre Variant 4 affecte non seulement les processeurs Intel mais également AMD, ARM et IBM. AMD a confirmé que les processeurs à tous les niveaux ont été affectés depuis la première génération de Bulldozer, ce n'est pas un bon signe, mais heureusement, ces problèmes peuvent être corrigés. Cela dit, il y a encore 6 vulnérabilités supplémentaires dont nous n'avons pas été informés mais qui devraient être rendues publiques dans la semaine à venir.

Dites-nous ce que vous pensez de Spectre Variant 4 et Meltdown Variant 3a et ce que vous pensez qu'il faudrait faire pour protéger les consommateurs qui utilisent des puces affectées par ces vulnérabilités.

La source Intel Mots clés intel