La sécurité est l'une des plus grandes préoccupations des administrateurs informatiques et probablement la plus importante. Sécuriser un réseau ne signifie pas seulement éradiquer toutes les vulnérabilités sur le front-end. Bien que ce soit vraiment bénéfique, c'est sa propre place, cela ne se traduit pas par un système entièrement sécurisé. Le problème avec la sécurisation d'un réseau est qu'il n'y a pas de sécurité absolue. Il va y avoir une faille à cause d'une erreur humaine à un endroit, peu importe à quel point vous balayez un système ou un réseau. Vous ne pouvez que minimiser les risques, c'est pourquoi c'est vraiment important.

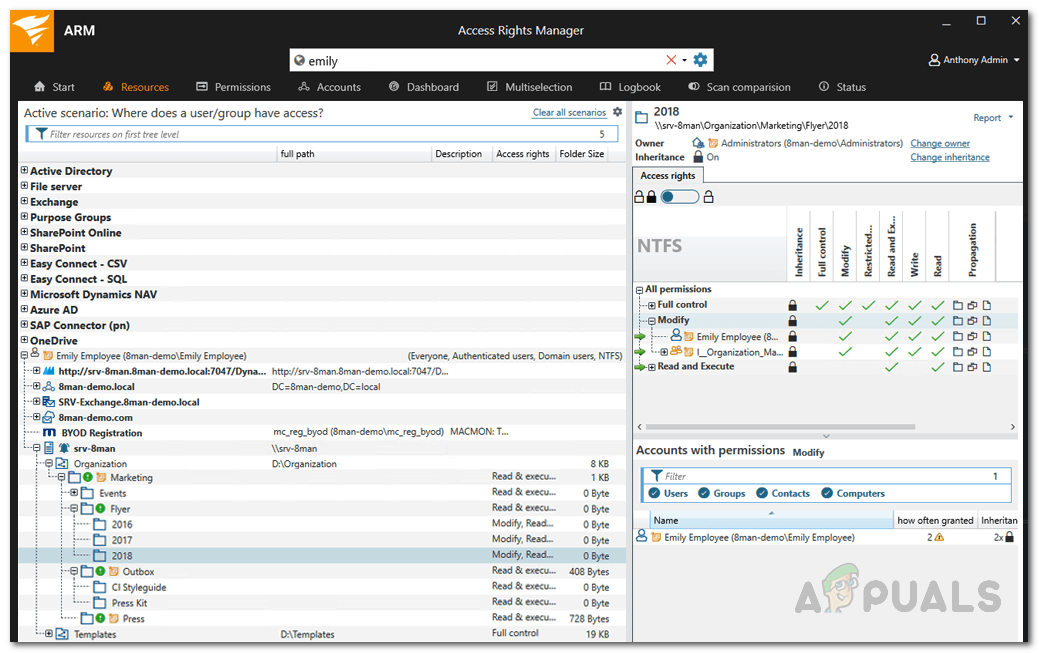

Un système conforme et sécurisé vous incite à contrôler et à suivre les comptes d'utilisateurs présents sur votre réseau. Les comptes d'utilisateurs ou les groupes qui existent dans votre Active Directory sont quelque chose que vous devez surveiller. Dans certains cas, lorsqu'il y a une fuite de données, cela peut être dû à quelque chose de fait en interne plutôt qu'à quelqu'un qui le fait du côté externe des choses. Par conséquent, les considérations de sécurité rendent une gestion efficace des comptes d'utilisateurs et des groupes vraiment importante. Comprendre ce qui est fait à l'intérieur de votre réseau et les modifications apportées vous permet d'éviter plusieurs failles de sécurité potentielles ou tout autre comportement suspect.

Gestionnaire de droits d'accès Solarwinds

Pour des choses comme celles-ci, vous devez avoir un logiciel de gestion des droits d'accès en place. L'importance d'ARM est qu'il intègre une interface utilisateur très simple et facile à utiliser avec toutes les fonctionnalités de gestion des droits d'accès afin que vous ayez une meilleure compréhension de votre réseau.

Téléchargement du gestionnaire de droits d'accès Solarwinds

Au fur et à mesure que l'importance des logiciels de gestion des droits d'accès augmente, le nombre de fournisseurs et de logiciels disponibles monte en flèche. C'est pourquoi, certaines personnes ont souvent du mal à trouver un outil décent pour faire leur travail. Trouver les bons outils ne devrait pas être difficile, et nous citons une entreprise très connue dans le domaine de la gestion des réseaux et des systèmes. Solarwinds est l'un des fournisseurs qui offrent divers produits de réseau qui finissent souvent par être le favori de l'industrie.

Gestionnaire de droits d'accès Solarwinds ( télécharger ici ) ne fait en aucun cas exception à cela. Avec l'aide d'une interface utilisateur très intuitive, la gestion des droits d'accès est facilitée par Solarwinds avec son gestionnaire de droits d'accès. Il affiche différentes informations dans différents formats qui vous aident à déterminer la racine d'un problème s'il y en a. La surveillance de vos serveurs Active Directory et Microsoft Exchange est rendue assez simple grâce aux fonctionnalités étendues qu'il fournit.

C'est pourquoi nous utiliserons l'outil Solarwinds Access Rights Manager dans ce guide. Par conséquent, assurez-vous de télécharger l'outil et de l'installer sur votre système. Vous pouvez choisir de télécharger la version d'essai de l'outil qui est entièrement fonctionnelle pendant une durée limitée pendant laquelle vous pouvez évaluer le produit par vous-même. Lors de l'assistant d'installation, vous devrez choisir le type d'installation. Si vous souhaitez utiliser un serveur SQL existant, assurez-vous de sélectionner Installation avancée. D'autre part, l'installation express comprend un serveur SQL et tous les autres composants nécessaires à l'outil.

Exécution de l'assistant de configuration Access Rights Manager

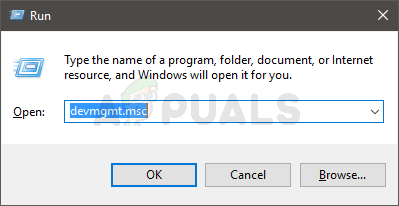

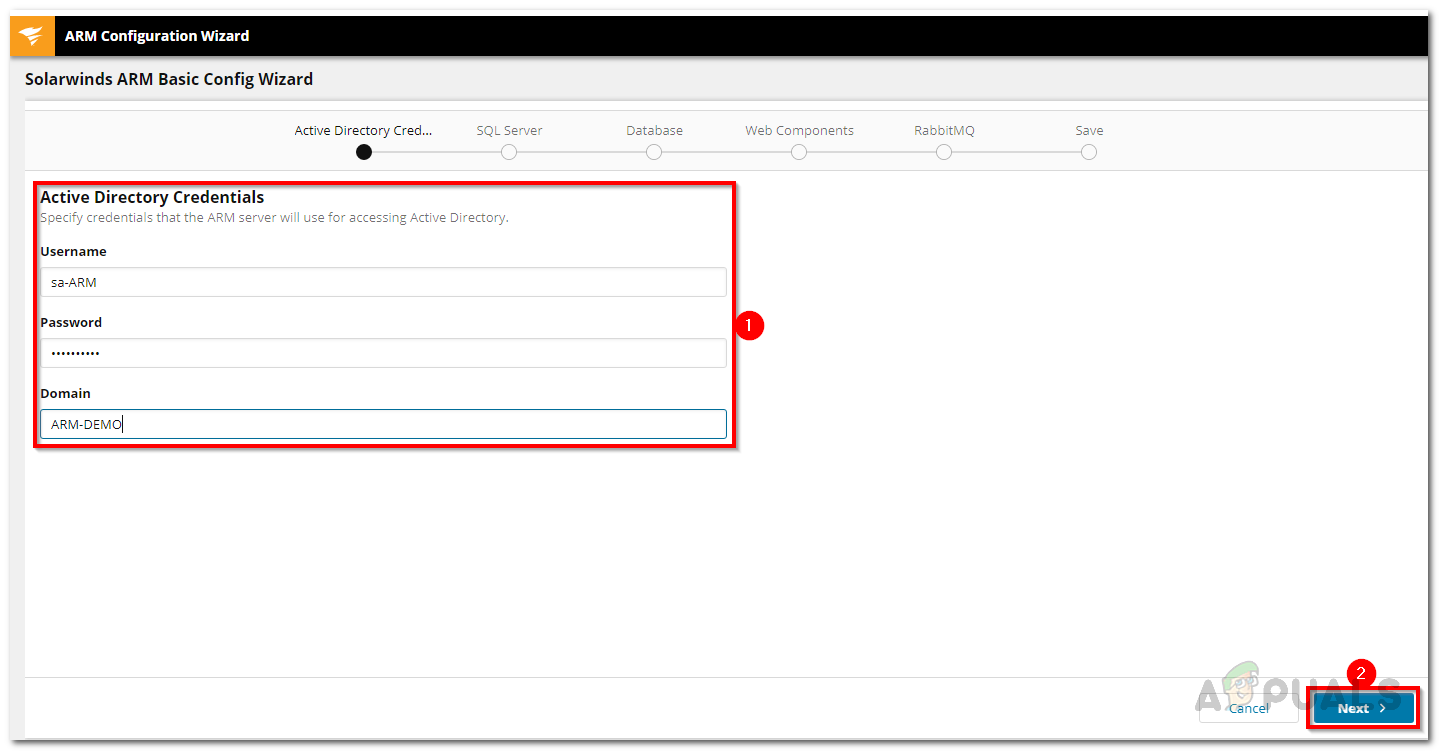

Une fois que vous avez installé l'outil sur votre système, vous devrez le configurer avant de pouvoir utiliser les fonctionnalités incluses dans le produit. Le processus de configuration consiste à fournir les informations d'identification Active Directory, à les analyser, à configurer une base de données pour le serveur ARM et bien plus encore. Nous vous guiderons tout au long du processus afin que vous n'ayez à vous soucier de rien. Lorsque vous exécutez l'outil pour vous-même ou lors de la finalisation de l'assistant d'installation, l'assistant de configuration doit s'ouvrir automatiquement. Si ce n'est pas le cas, continuez simplement Access Rights Manager et cela devrait l'ouvrir.

Lorsqu'on vous demande de vous connecter, utilisez les informations d'identification du compte qui a été utilisé pour installer le produit. Suivez ensuite les instructions ci-dessous pour configurer le serveur ARM.

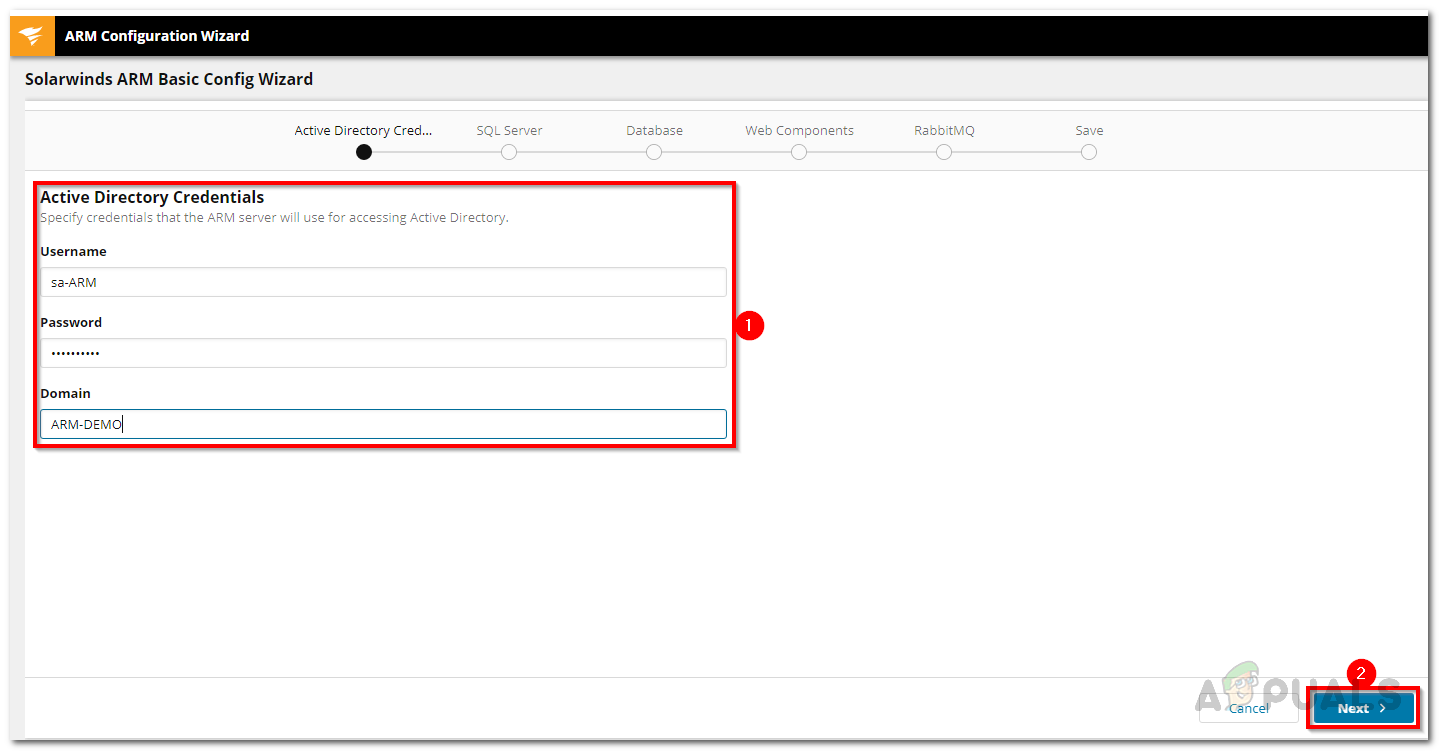

- Tout d'abord, entrez le Active Directory informations d'identification qui seront utilisées par le serveur Access Rights Manager pour accéder à Active Directory lui-même.

Informations d'identification Active Directory

- Après cela, fournissez le Serveur SQL détails, puis sélectionnez une méthode d'authentification. Ce faisant, cliquez sur Prochain.

- Sur le Base de données page, vous devrez choisir si vous souhaitez créer une nouvelle base de données ou utiliser une base existante. Puis clique Prochain.

- Puis, sur le Composants Web page, vous pouvez modifier les paramètres des composants Web requis pour exécuter le client Web du serveur ARM.

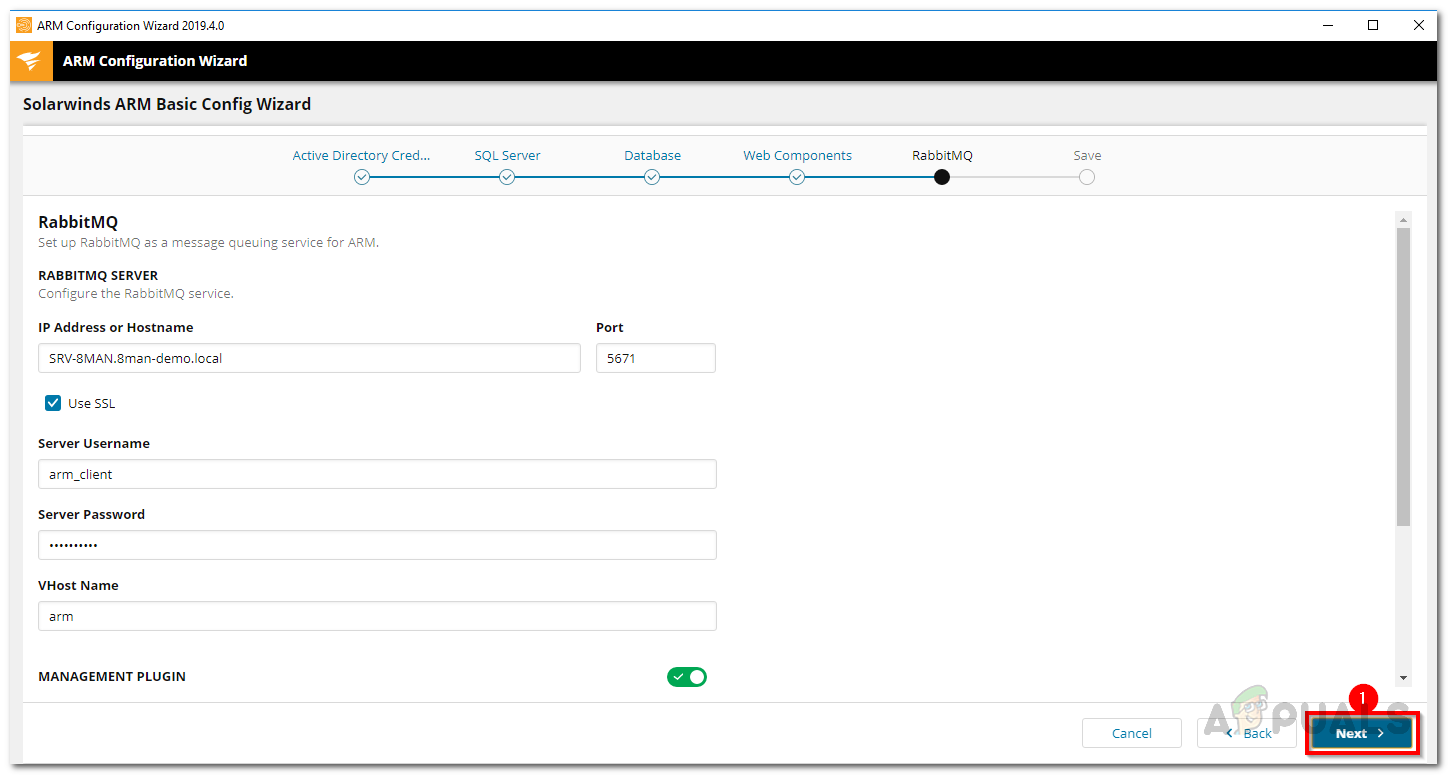

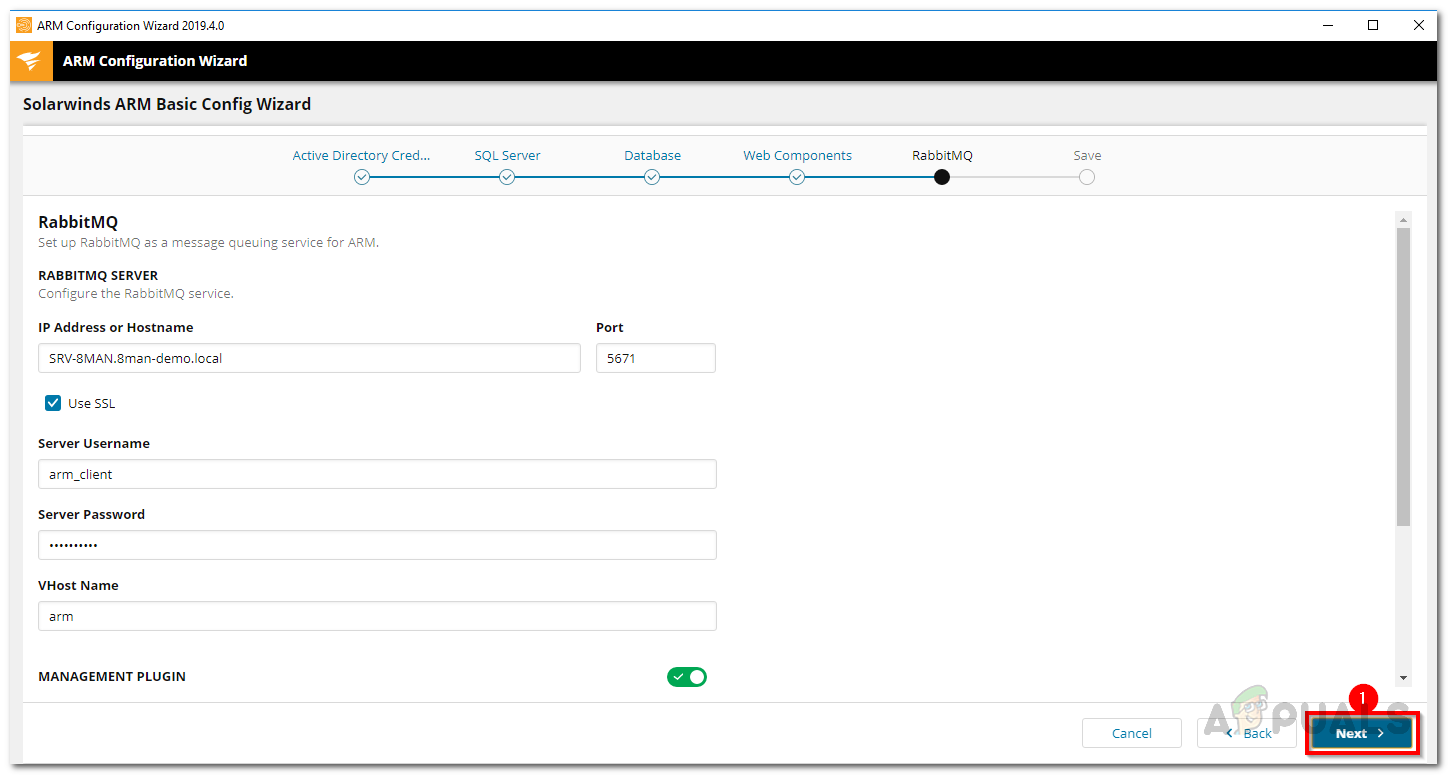

- Vous serez conduit au RabbitMQ onglet maintenant. Ici, vous pouvez modifier les paramètres, mais il est recommandé d'utiliser les valeurs par défaut.

Paramètres RabbitMQ

- Enfin, un résumé de vos paramètres spécifiés sera affiché. Vérifiez tout, puis cliquez sur le sauver bouton.

- Cela redémarrera le service ARM et une fois terminé, vous pourriez obtenir un Serveur non connecté message. C'est tout à fait normal, vous n'avez donc pas à vous inquiéter.

- Après cela, le Assistant de configuration de scan va démarrer.

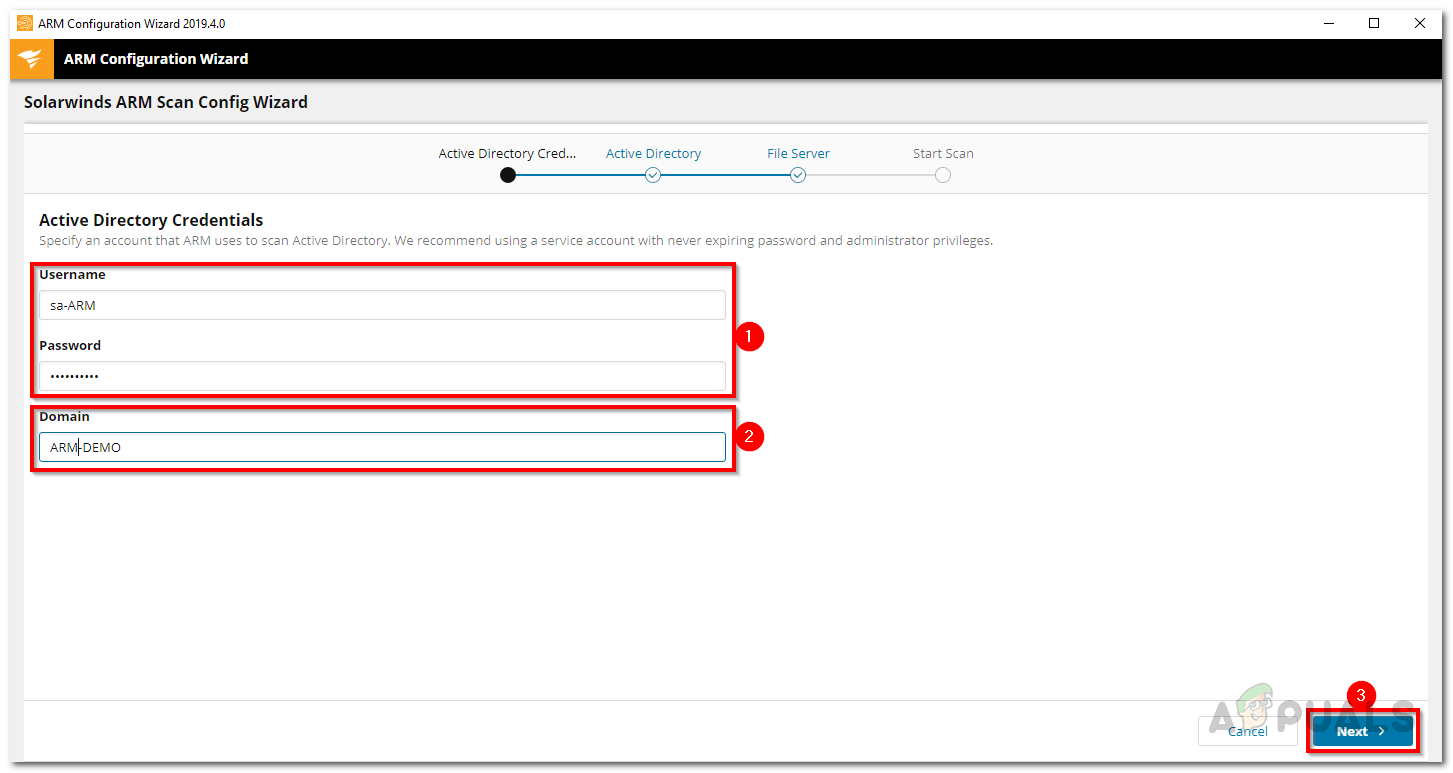

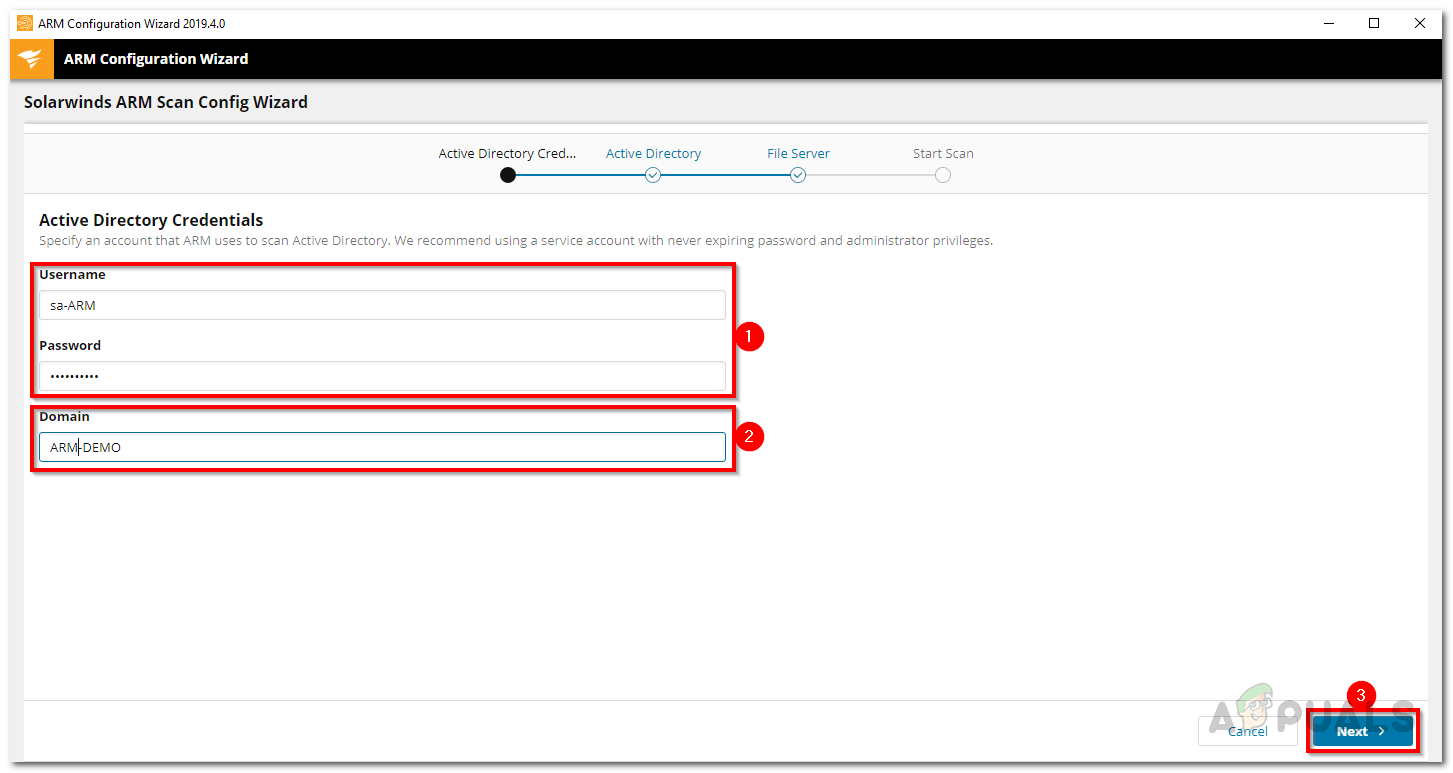

- Là, sur le Active Directory onglet, fournissez les informations d'identification qui seront utilisées pour analyser Active Directory.

Informations d'identification de l'analyse Active Directory

- Sélectionnez également le domaine auquel appartient le compte fourni. Cliquez sur Prochain.

- Sur la page suivante, sélectionnez le domaine à analyser.

- Ensuite, sélectionnez les serveurs de fichiers que vous souhaitez analyser, puis appuyez sur le bouton Prochain bouton.

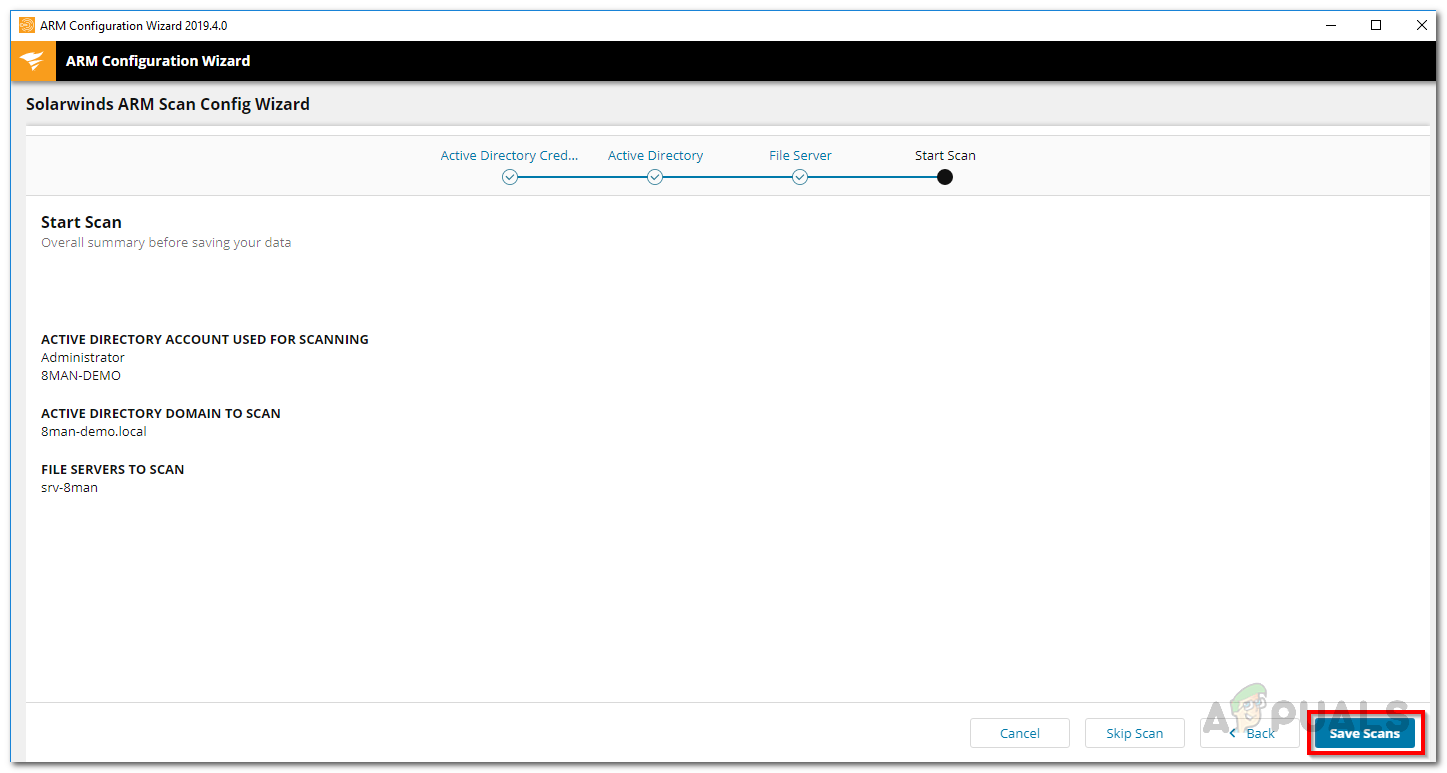

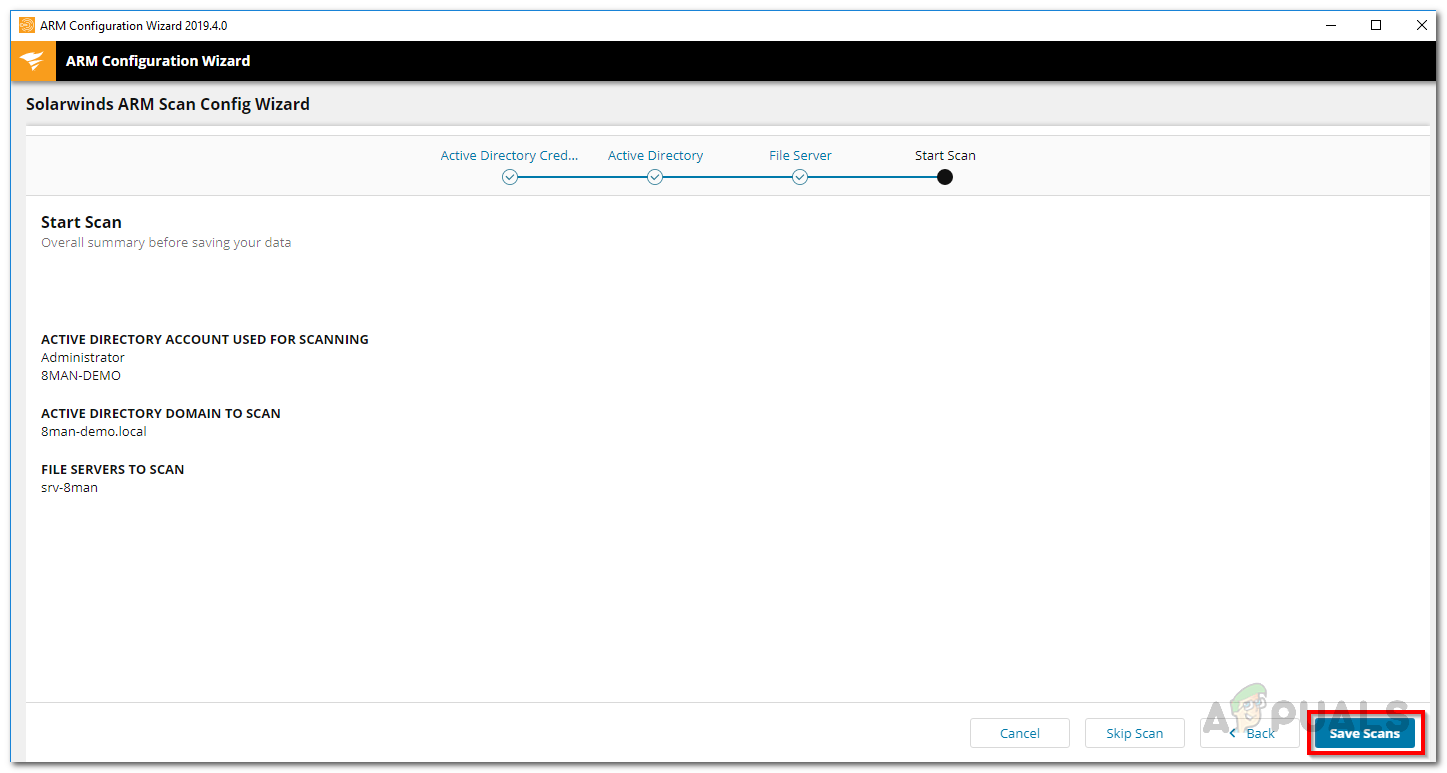

- Enfin, parcourez les paramètres d'analyse que vous avez fournis et une fois que tout est vérifié, cliquez sur le bouton Enregistrer l'analyse bouton.

Paramètres de numérisation

- Cela lancera l'analyse. Vous pouvez fermer l'assistant de configuration à ce stade, car l'analyse continue de s'exécuter en arrière-plan.

Suivre l'historique des actions d'un compte d'utilisateur dans Active Directory

Maintenant que vous avez terminé avec tout, c'est-à-dire que vous avez installé l'outil et que vous avez terminé de le configurer, nous pouvons continuer et suivre l'historique des actions d'un compte utilisateur dans AD. Les comptes d'utilisateurs et les groupes d'utilisateurs ont leur propre historique, c'est pourquoi il est nécessaire de les revoir de temps en temps. Pour ce faire, suivez les instructions ci-dessous:

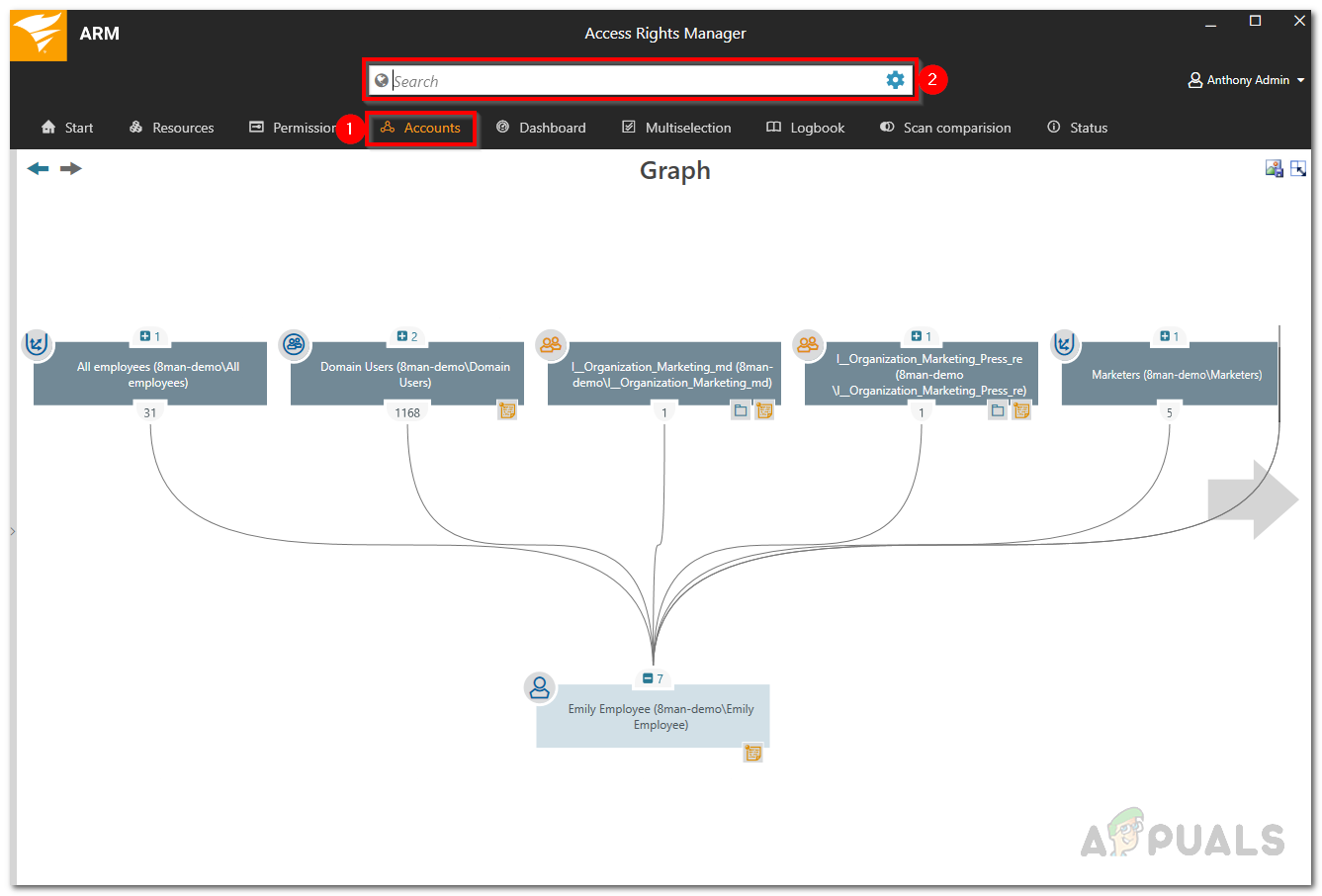

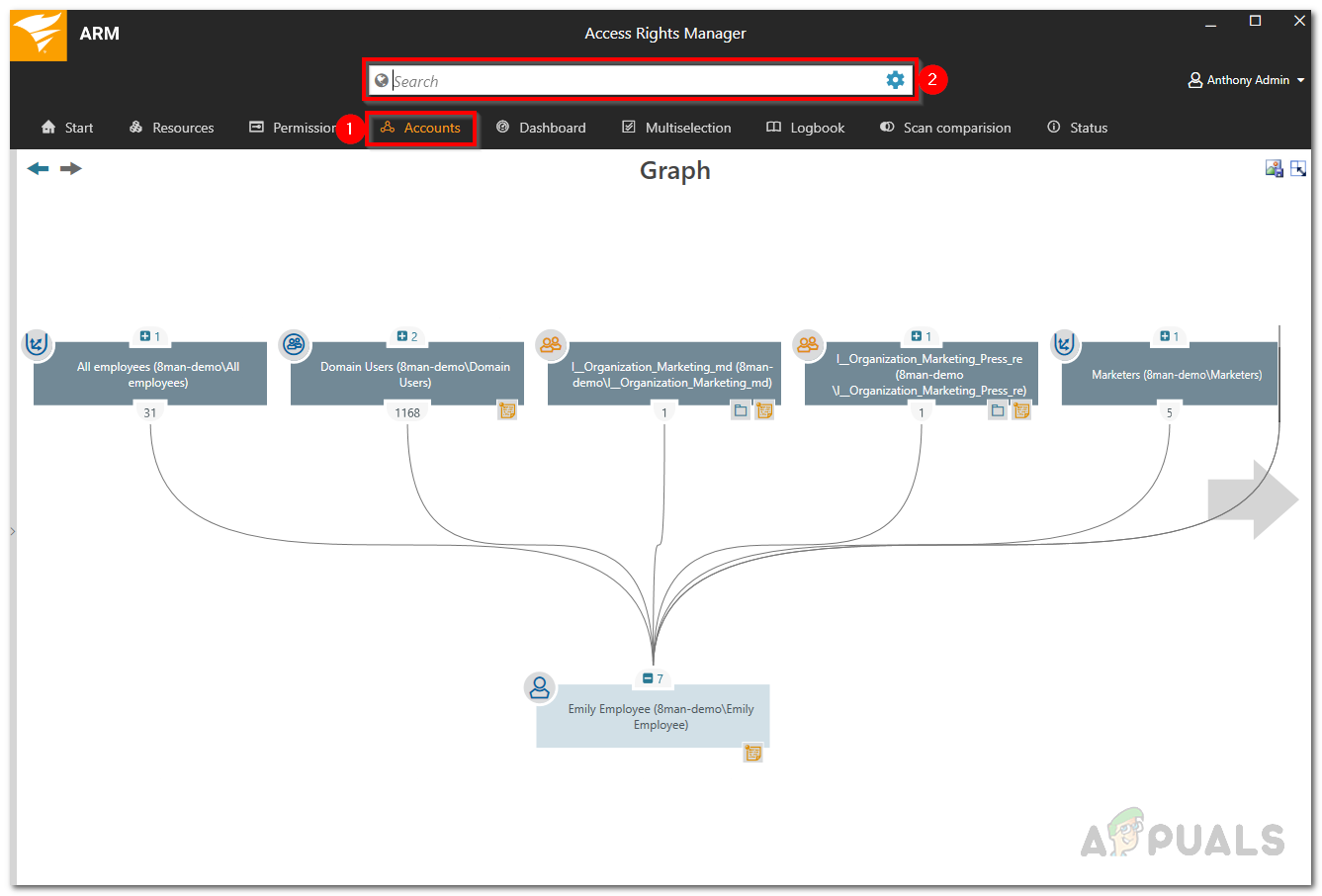

- Sur le client de bureau ARM, accédez au Comptes page.

- Ensuite, vous pouvez rechercher n'importe quel compte d'utilisateur ou groupe d'utilisateurs dont vous souhaitez suivre l'historique.

Comptes

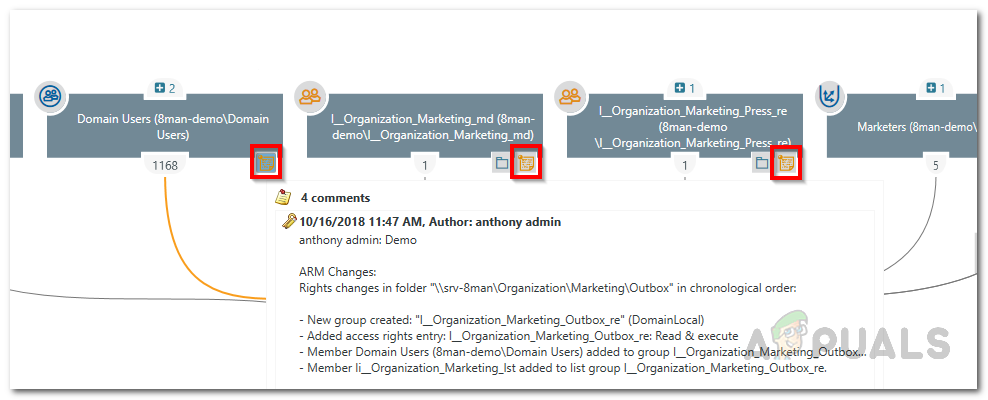

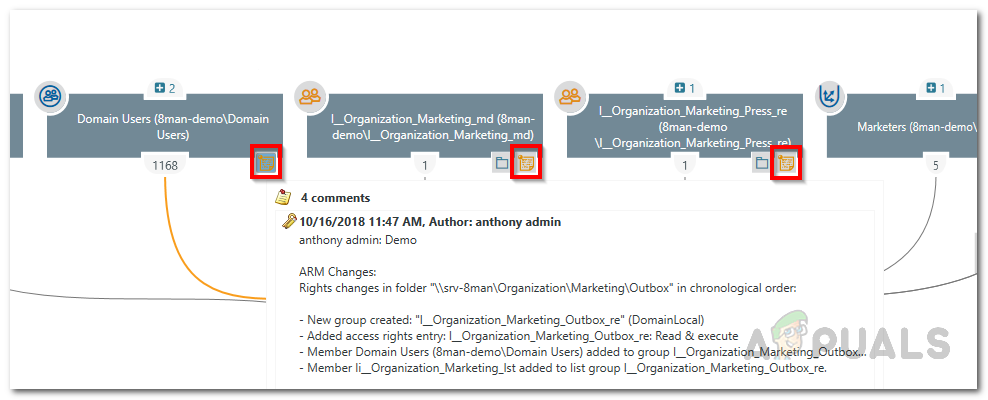

- L'icône de bloc-notes dans le coin indique que les activités de l'utilisateur ou du groupe respectif sont enregistrées dans le journal de bord Access Rights Manager.

Icône de note

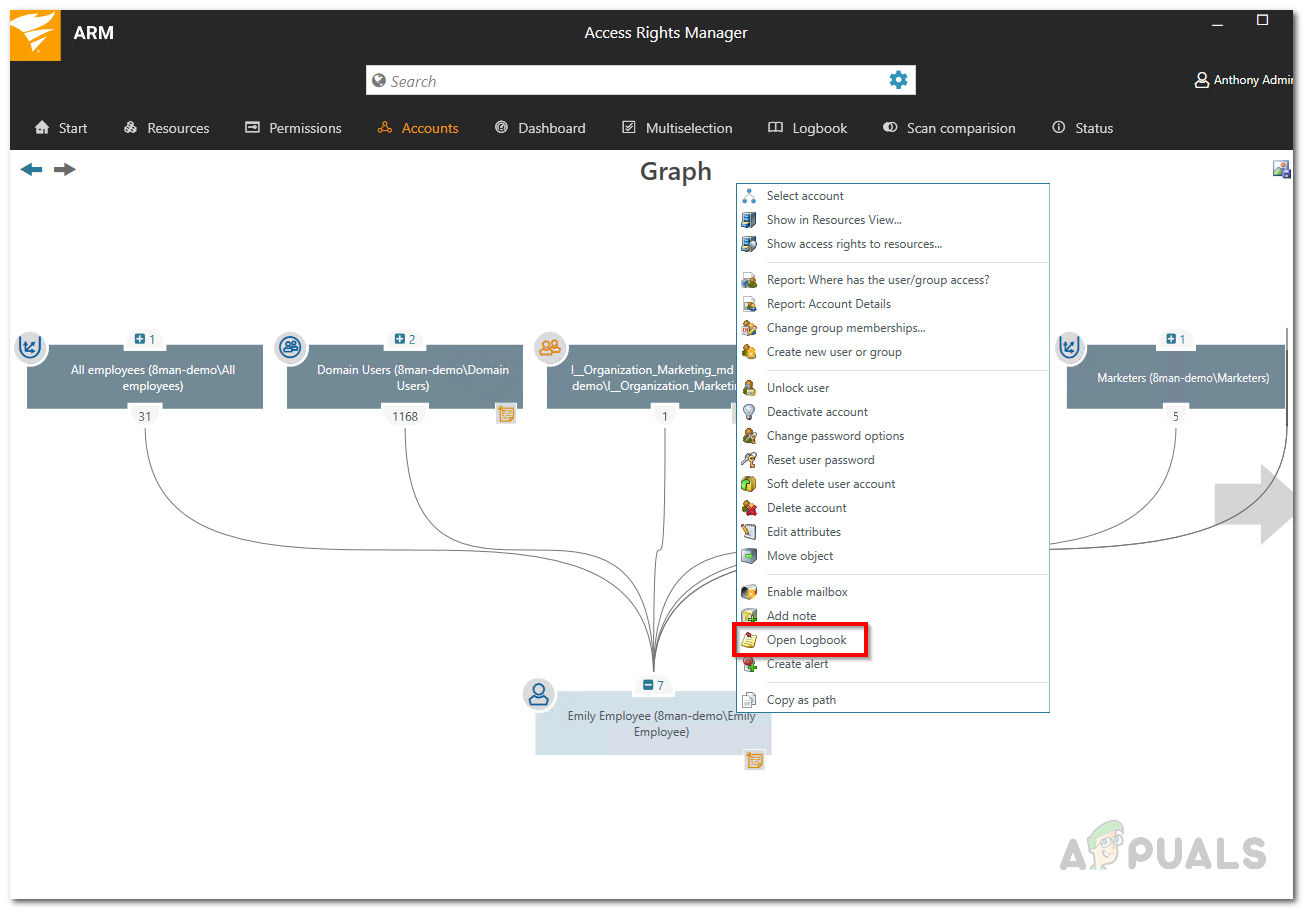

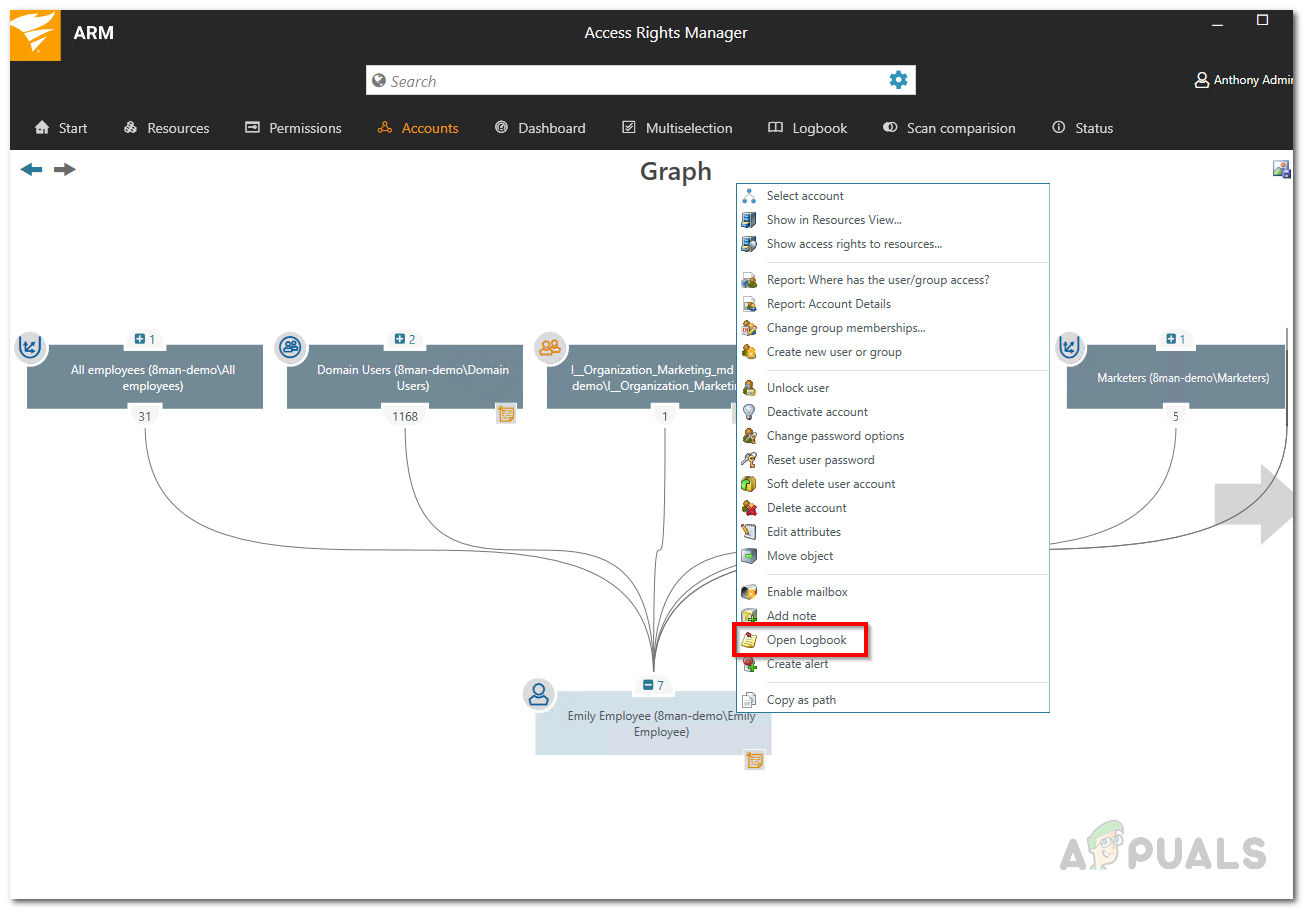

- Faites un clic droit sur l'utilisateur ou le groupe souhaité, puis sélectionnez Ouvrir le journal dans le menu qui apparaît.

Journal d'ouverture

- À partir de là, vous pourrez revoir les activités passées de l'utilisateur ou du groupe.

![[FIX] Code d'erreur de restauration du système 'STATUS_WAIT_2'](https://jf-balio.pt/img/how-tos/08/system-restore-status_wait_2-error-code.png)