Mises à jour de sécurité Windows 10 KB4465065 et KB4346084 - Microsoft

Microsoft a publié une poignée de nouvelles mises à jour d'atténuation pour les variantes de Windows 10 Spectre. Ces mises à jour corrigent les vulnérabilités de sécurité de Spectre, à savoir RSRE, SSB et L1 Terminal Fault.

Les journaux des modifications suggèrent que Microsoft a décidé de remédier cette fois aux trois vulnérabilités majeures suivantes:

- Spectre Variant 3a (CVE-2018-3640: «Lecture du registre des systèmes non fiables (RSRE)»)

- Spectre Variant 4 (CVE-2018-3639: «Speculative Store Bypass (SSB)»)

- L1TF (CVE-2018-3620, CVE-2018-3646: «Erreur de borne L1»)

Il est à noter que ces mises à jour ont été publiées uniquement pour les appareils Intel. Les mises à jour ont été initialement déployées auprès des utilisateurs en août 2018, mais la version récente comprend quelques améliorations supplémentaires qui peuvent être consultées à l'adresse:

KB4465065 - Windows 10 version 1809

KB4346084 - Windows 10 version 1803

KB4346085 - Windows 10 version 1709

KB4346086 - Windows 10 version 1703

KB4346087 - Windows 10 version 1607

Que sont les pannes de bornes RSRE, SSB et L1?

Lecture du registre des systèmes non fiables

Il s'agit d'une autre méthode d'attaque également connue sous le nom de variante 3a. L'attaquant modifie la valeur de quelques états de registre système en utilisant le cache de canal latéral etexécution spéculativeméthodes. Les protections de randomisation de l'espace d'adressage du noyau sont contournées par l'attaquant en raison de cette vulnérabilité. Bien que la méthode de la variante 3a ne soit pas en mesure d'exposer des données utilisateur sensibles, elle peut néanmoins permettre à l'attaquant d'exposer des adresses physiques pour certaines structures de données.

Défaut de borne L1

L1 Terminal Fault est un autre type de vulnérabilité de sécurité matérielle qui extrait des informations secrètes du cache de données de niveau 1 du processeur. Divers processeurs Intel ont été affectés en raison de cette vulnérabilité, notamment le Centaur, AMD, ainsi que quelques autres fournisseurs non Intel. La vulnérabilité permet aux applications malveillantes de modifier les valeurs des données dans la mémoire du système d'exploitation ou les données d'application.

Contournement de magasin spéculatif

Speculative Store Bypass est essentiellement une vulnérabilité de sécurité matérielle qui fonctionne exactement de la même manière que les vulnérabilités de sécurité Meltdown et Spectre. Selon Intel, il y a une probabilité plus faible que les utilisateurs puissent être affectés par la vulnérabilité. Vous pouvez vous attendre à une protection partielle contre la variante 4 si vous utilisez les navigateurs Web qui ont la capacité d'atténuer Spectre Variants 1 et 2. Intel est prêt à publier un correctif de microcode (dans les prochaines semaines) qui traitera la variante 4.

Afin d'assurer une protection complète contre la vulnérabilité, les utilisateurs doivent activer l'atténuation Spectre pour Windows client et Windows Serveur .

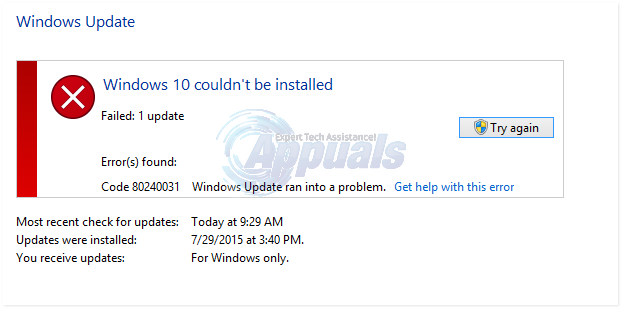

Y a-t-il des problèmes connus dans les mises à jour?

Heureusement, Microsoft n'a répertorié aucun problème connu cette fois. Idéalement, les utilisateurs ne rencontreront aucun problème technique lors de l'installation et la mise à jour devrait s'installer correctement. Ces mises à jour peuvent être directement installées à partir du Catalogue Microsoft Update . Bien que certaines exceptions puissent être attendues pour quelques utilisateurs. Si vous êtes l'un d'entre eux, veuillez signaler ces problèmes à Microsoft afin qu'ils puissent être résolus dans les prochaines versions.

Mots clés les fenêtres