Source Microsoft Windows - Microsoft

Zero Day Initiative ou ZDI, une division de la société multinationale japonaise de cybersécurité et de défense, a récemment découvert une grave faille de sécurité dans le moteur de base de données JET de Microsoft qui est inculqué et utilisé dans divers produits Microsoft.

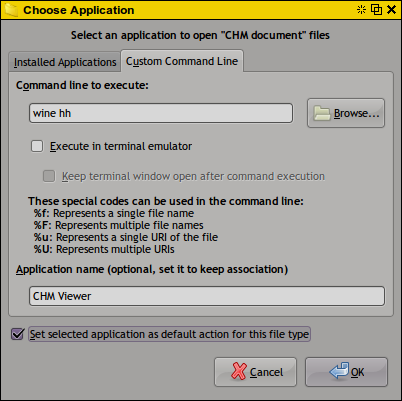

ZDI a signalé que cette vulnérabilité permettra à des attaquants potentiels d'exécuter un code arbitraire dans le moteur de base de données JET de Microsoft, qui est un composant sous-jacent d'une base de données, une collection d'informations stockées sur un ordinateur de manière systématique, cela sert de base à de nombreux Produit de Microsoft, y compris le Microsoft Office le plus utilisé. ZDI a déclaré qu'il s'agissait d'une écriture «hors limites (OOB)» dans le JET, «Un attaquant pourrait exploiter cette vulnérabilité pour exécuter du code dans le contexte du processus actuel, mais cela nécessite une interaction de l'utilisateur car la cible aurait besoin pour ouvrir un fichier malveillant », a ajouté ZDI dans leur rapport.

(0day) ZDI-CAN-6135: une vulnérabilité d'exécution de code à distance dans le #Microsoft Moteur de base de données Windows Jet https://t.co/xqr3JMQ8wY

- Initiative Zero Day (@thezdi) 20 septembre 2018

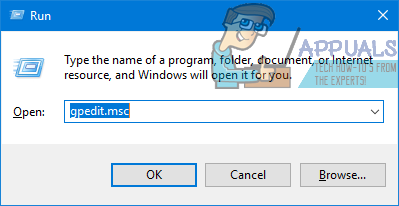

L'équipe ZDI était au courant de cette vulnérabilité au mois de mai et l'a signalée à Microsoft en leur accordant un délai de 120 jours avant de rendre publique ces informations. Depuis lors, Microsoft a travaillé sur un correctif pour corriger cette vulnérabilité et nous espérons voir cela corrigé dans la version d'octobre de la mise à jour du correctif.

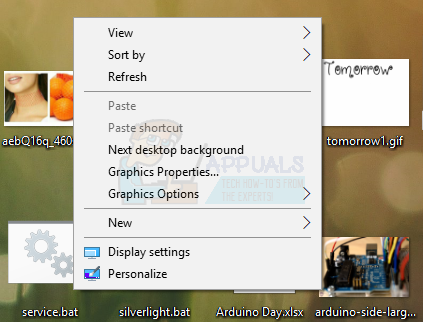

ZDI a confirmé que cette faille existe dans la version Windows 7 et il est fort probable que les versions suivantes soient également affectées par ce bogue. Voici leurs conseils aux gens contre cette faille: ' En l'absence de correctif, la seule stratégie d'atténuation la plus importante consiste à faire preuve de prudence et à ne pas ouvrir les fichiers provenant de sources non fiables. 'Vous pouvez vous référer à leur article de blog officiel ici .

Mots clés Microsoft Vulnérabilité de sécurité

![[Réparer] Code d'erreur Xbox One 0X80070BFA](https://jf-balio.pt/img/how-tos/14/xbox-one-error-code-0x80070bfa.png)

![[FIX] 'Une erreur inattendue s'est produite lors du chargement de cette bibliothèque' dans Plex](https://jf-balio.pt/img/how-tos/61/there-was-an-unexpected-error-loading-this-library-plex.png)