Heureusement, le ssh_exchange_identification: read: La réinitialisation de la connexion par une erreur de pair est assez rare, mais vous pourriez la rencontrer si vous essayez de ssh dans n'importe quel type de serveur Unix. Peu importe si vous utilisez Windows avec cygwin pour accéder à Ubuntu ou macOS avec le terminal pour ssh dans Arch, Fedora ou CentOS. Puisque ssh est universel sous Unix et Linux, cette erreur peut survenir à chaque fois que le serveur distant réinitialise la connexion sans votre permission.

Méthode 1: Vérifiez le fichier hosts.deny

Si vous disposez de privilèges administratifs sur le serveur et d’un moyen d’y accéder, le moyen de loin le plus simple de résoudre ce problème consiste à accéder à une invite directement connectée à l’ordinateur du serveur et à consulter le fichier hosts.deny.

Type  sur le serveur pour voir si votre machine est répertoriée comme étant interdite pour une raison quelconque.

sur le serveur pour voir si votre machine est répertoriée comme étant interdite pour une raison quelconque.

Si c'est le cas, c'est généralement une erreur et vous pouvez le supprimer en toute sécurité, puis vous reconnecter via ssh sur l'autre machine. Sinon, assurez-vous qu'il n'y a pas de jokers étranges qui empêcheraient votre machine de se connecter. Un nouveau fichier avec rien d'autre que le texte par défaut qui a été ajouté par la distribution du serveur ne serait cependant pas le coupable dans la plupart des cas.

Essayer  si vous souhaitez ajouter manuellement votre connexion à distance pour vous assurer qu'elle peut se connecter. Gardez à l'esprit que cela est rarement nécessaire, mais si vous les ajoutez, vous devrez suivre le texte d'information fourni par la distribution. Vous devez ajouter, par exemple, une ligne en bas qui se lit comme ALL: appuals.com pour permettre à tout le monde sur appuals.com de se connecter au serveur. Assurez-vous que vous tapez correctement votre hôte si vous faites cela, puis appuyez sur Ctrl + O pour enregistrer le fichier et Ctrl + X pour quitter.

si vous souhaitez ajouter manuellement votre connexion à distance pour vous assurer qu'elle peut se connecter. Gardez à l'esprit que cela est rarement nécessaire, mais si vous les ajoutez, vous devrez suivre le texte d'information fourni par la distribution. Vous devez ajouter, par exemple, une ligne en bas qui se lit comme ALL: appuals.com pour permettre à tout le monde sur appuals.com de se connecter au serveur. Assurez-vous que vous tapez correctement votre hôte si vous faites cela, puis appuyez sur Ctrl + O pour enregistrer le fichier et Ctrl + X pour quitter.

Vous devriez être capable de ssh dans le serveur à ce stade.

Méthode 2: Modification des options de configuration ssh

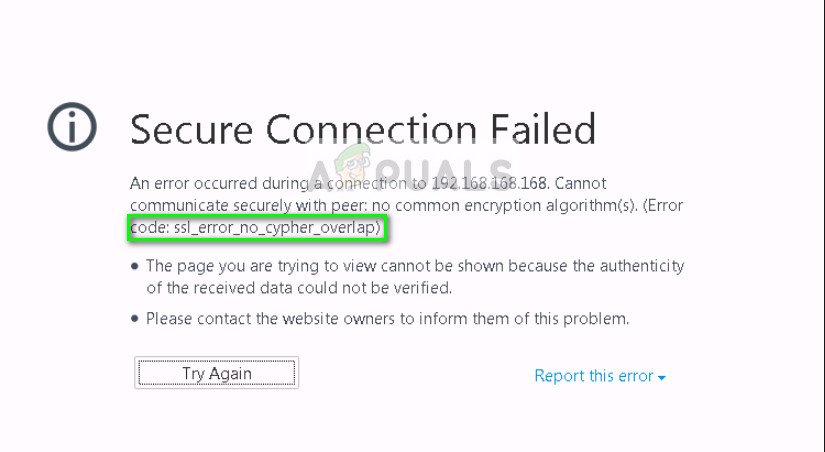

Si vous ne parvenez pas à accéder au serveur distant ou si la méthode précédente n'a pas résolu l'option, effacez vos anciens fichiers de configuration ssh et voyez si cela fonctionne après une mise à jour. En supposant que ce n’est pas le cas, ajoutez l’option -v à ssh et essayez à nouveau de vous connecter. Si vous obtenez toujours un message d'erreur, essayez d'ajouter -c aes256-ctr à votre commande ssh et voyez si cela fait l'affaire. Cela devrait raccourcir la liste de chiffrement et vous permettre de vous connecter au serveur sur lequel vous tentiez de ssh, car cela raccourcit la taille du paquet à son tour.

Certains utilisateurs ont noté que cela est particulièrement utile lors du dépannage de certains types d'équipement de marque Cisco, car certains composants matériels du serveur s'attendent par défaut à des paquets de plus petite taille. Simplement ajoutez -c aes256-ctr à votre commande ssh habituelle et vous devriez pouvoir entrer.

Méthode 3: outrepasser les interdictions d'adresses IP accidentelles

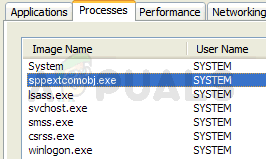

Si vous avez déjà essayé de vous connecter à plusieurs reprises et que vous avez été refusé, votre propre serveur vous a peut-être pris pour une mauvaise adresse IP. Cela se produit généralement si vous continuez à réessayer la connexion pendant le dépannage, ce qui est une réponse rationnelle, mais cela pourrait ressembler à une attaque du sous-programme fail2ban. Pour vous assurer que ce n'est pas le cas, exécutez sudo iptables -L - numéro de ligne à partir de la connexion à distance et recherchez votre adresse IP. Vous constaterez probablement qu'il existe un certain nombre de connexions non liées que vous pouvez ignorer.

Une fois que vous avez trouvé le problème, exécutez iptables -D suivi de la chaîne incriminée et du numéro de chaîne pour vous empêcher d'être à nouveau banni par votre propre logiciel. Vous ne devriez donc plus avoir de problèmes. Cependant, si vous le faites,

vous pouvez éditer le fichier suivant.

Chargez-le dans votre éditeur de texte préféré, plus que probablement nano ou vi, en tant que root. Vous voudrez probablement exécuter quelque chose comme  puis recherchez une ligne qui lit ignoreip. Ajoutez votre adresse IP à cette ligne afin d'empêcher définitivement fail2ban d'ajouter votre adresse IP à toutes les listes de blocage.

puis recherchez une ligne qui lit ignoreip. Ajoutez votre adresse IP à cette ligne afin d'empêcher définitivement fail2ban d'ajouter votre adresse IP à toutes les listes de blocage.

Les différentes distributions Linux font les choses un peu différemment, mais ces changements devraient prendre effet instantanément dans la majorité des cas.

3 minutes de lecture