Google divulgue également une vulnérabilité liée à Microsoft Windows

2 minutes de lecture

Google Chrome

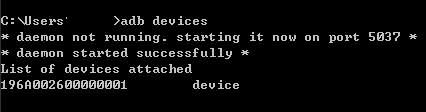

Les experts en sécurité de Google ont recommandé à tous les utilisateurs de Chrome immédiatement mettre à jour leur navigateur, car l'exploit zero-day étiqueté CVE-2019-5786 a été corrigé dans la dernière version 72.0.3626.121.

Un exploit zero-day est une vulnérabilité de sécurité que les pirates ont découverte et ont compris comment l'exploiter avant que le développement de la sécurité ne puisse la corriger. D'où le terme «jour zéro» - le développement de la sécurité n'avait littéralement aucun jour pour fermer le trou.

Google a d'abord gardé le silence sur les détails techniques de la vulnérabilité de sécurité, jusqu'à ce que ' la majorité des utilisateurs de Chrome sont mis à jour avec le correctif ». Cela éviterait probablement d'autres dommages.

Cependant, Google a confirmé que la vulnérabilité de sécurité était un exploit d'utilisation après libre dans le composant FileReader du navigateur. FileReader est une API standard, qui permet aux applications Web de lire de manière asynchrone le contenu des fichiers stocké sur un ordinateur . Google a également confirmé que la vulnérabilité de sécurité avait été exploitée par des acteurs de la menace en ligne.

En un mot, la vulnérabilité de sécurité permet aux acteurs de la menace d'obtenir des privilèges dans le navigateur Chrome et d'exécuter du code arbitraire en dehors du bac à sable . La menace affecte tous les principaux systèmes d'exploitation ( Windows, macOS et Linux) .

Ce doit être un exploit très sérieux, car même Justin Schun, responsable de la sécurité et de l'ingénierie de bureau pour Google Chrome, a pris la parole sur Twitter.

https://twitter.com/justinschuh/status/1103087046661267456

Il est plutôt inhabituel pour l'équipe de sécurité de corriger publiquement les failles de sécurité, elle corrige généralement les choses en silence. Ainsi, le tweet de Justin impliquait un fort sentiment d'urgence pour tous les utilisateurs de mettre à jour Chrome dès que possible.

Google a mis à jour plus de détails à propos de la vulnérabilité, et a en fait reconnu qu'il s'agissait de deux vulnérabilités distinctes exploitées en tandem.

La première vulnérabilité était dans Chrome lui-même, qui reposait sur l'exploit FileReader comme nous l'avons détaillé ci-dessus.

La deuxième vulnérabilité était dans Microsoft Windows lui-même. Il s'agissait d'une élévation de privilèges locaux dans Windows win32k.sys, et pouvait être utilisée comme échappement de sandbox de sécurité. La vulnérabilité est une déréférence de pointeur NULL dans win32k! MNGetpItemFromIndex lorsque l'appel système NtUserMNDragOver () est appelé dans des circonstances spécifiques.

Google a indiqué avoir divulgué la vulnérabilité à Microsoft et la divulguer publiquement parce qu'elle est ' une vulnérabilité sérieuse dans Windows dont nous savons qu'elle était activement exploitée dans des attaques ciblées » .

Microsoft travaillerait sur un correctif et il est recommandé aux utilisateurs de passer à Windows 10 et d'appliquer les correctifs de Microsoft dès qu'ils sont disponibles.

Comment mettre à jour Google Chrome sur un PC

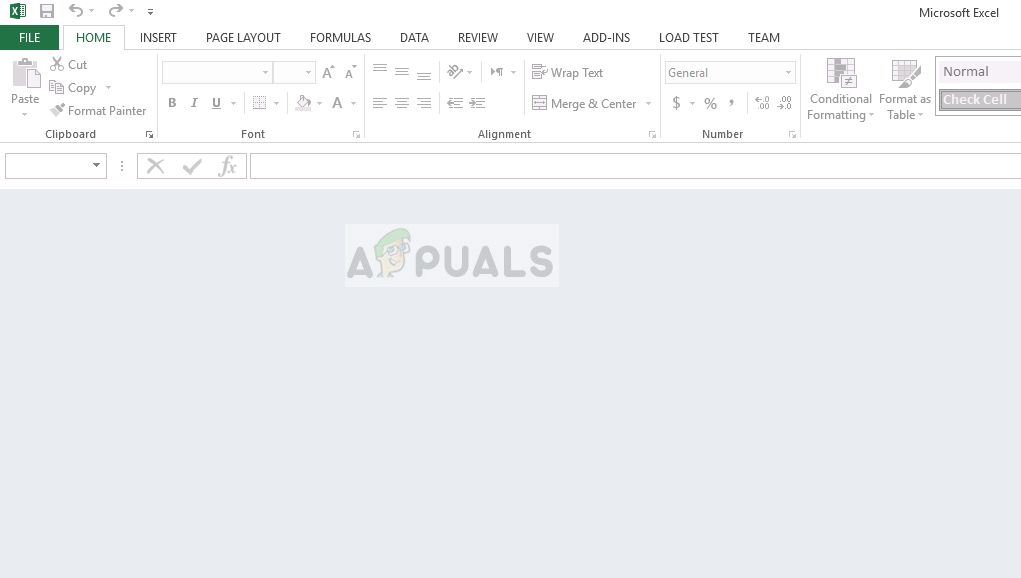

Dans la barre d'adresse de votre navigateur, tapez chrome: // settings / help ou cliquez sur les trois points en haut à droite et choisissez Paramètres comme indiqué dans l'image ci-dessous.

Ensuite, choisissez Paramètres (Barres) dans le coin supérieur gauche et choisissez À propos de Chrome.

Une fois dans la section À propos, Google recherchera automatiquement les mises à jour et si une mise à jour est disponible, Google vous en informera.

![[FIX] Erreur de 'violation d'accès' des plug-ins de fusion](https://jf-balio.pt/img/how-tos/88/merge-plugins-access-violation-error.png)

![[FIX] L’intégrité de la mémoire d’isolation du noyau ne s’active pas](https://jf-balio.pt/img/how-tos/91/core-isolation-memory-integrity-fails-enable.jpg)